Współczesne techniki badania i sposoby oceny poprawności funkcjonowania urządzeń automatyki zabezpieczeniowej jako element network-code sieci elektroenergetycznych (cz 2.)

collage: J. Sawicki

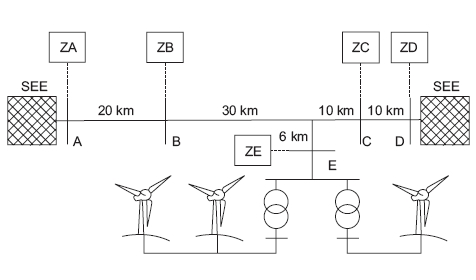

Zabezpieczenia elektroenergetyczne często określane są w literaturze jako milczący strażnicy (ang. silent sentinels). Wynika to ze sposobu realizacji powierzonych im zadań. Wydawałoby się, że automatyka zabezpieczeniowa działa tylko wtedy, kiedy występuje zakłócenie w pracy systemu elektroenergetycznego. Automatyka ta działa jednak cały czas, "obserwując" bieżące warunki pracy systemu elektroenergetycznego. Bazując na przyjętych do realizacji kryteriach dokonuje wykrycia, a następnie rozpoznania i zlokalizowania miejsca wystąpienia zakłócenia. Ostatnim etapem jest podjęcie decyzji. Jeżeli decyzją układu zabezpieczeniowego jest brak konieczności podjęcia jakichkolwiek działań – układ działa w sposób "milczący". Stąd też określenie "milczący strażnicy".

Zobacz także

dr hab. inż Adrian Halinka, dr inż. Michał Szewczyk, mgr inż. Piotr Rzepka, mgr inż. Mateusz Szablicki Działanie zabezpieczeń nadprądowych w stanach nieustalonych towarzyszących włączaniu nieobciążonych transformatorów SN (część 2.)

Włączeniu transformatora do systemu elektroenergetycznego (SEE) towarzyszy stan nieustalony prądu zasilającego. Zjawisko to ma charakter losowy, ponieważ jest zdeterminowane wieloma czynnikami. Zależy...

Włączeniu transformatora do systemu elektroenergetycznego (SEE) towarzyszy stan nieustalony prądu zasilającego. Zjawisko to ma charakter losowy, ponieważ jest zdeterminowane wieloma czynnikami. Zależy m.in. od cech konstrukcyjnych i parametrów technicznych transformatora i kąta fazowego napięcia zasilającego w chwili włączenia transformatora. Wybrane zagadnienia związane z udarami prądu magnesującego oraz ich wpływem na prawidłowość działania zabezpieczeń nadprądowych transformatorów SN omówione...

dr hab. inż Adrian Halinka, dr inż. Michał Szewczyk, mgr inż. Mateusz Szablicki, mgr inż. Piotr Rzepka Działanie zabezpieczeń nadprądowych w stanach nieustalonych towarzyszących włączaniu nieobciążonych transformatorów SN (część 1.)

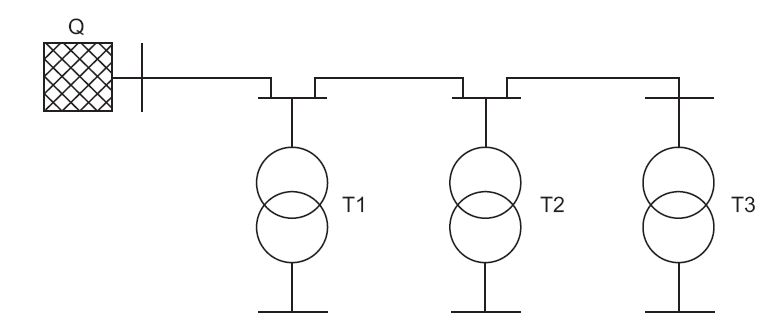

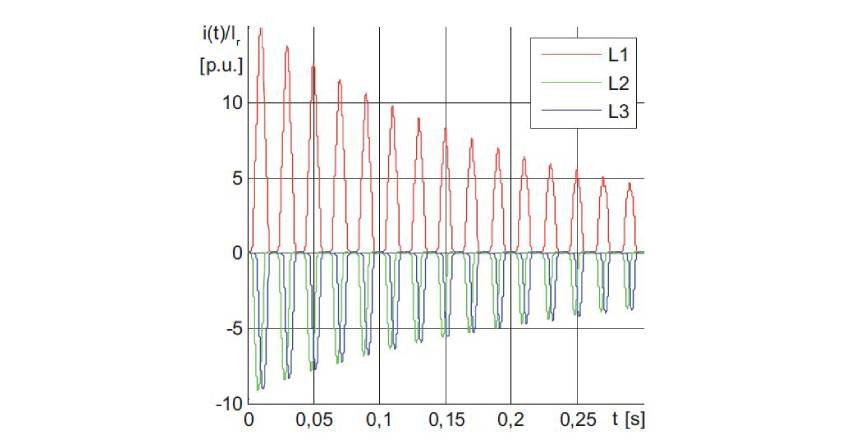

Włączenie transformatora do sieci elektroenergetycznej powoduje powstanie stanów nieustalonych prądu. W wielu przypadkach są to tzw. udary prądu magnesującego. Maksymalna wartość prądu zależy m.in. od...

Włączenie transformatora do sieci elektroenergetycznej powoduje powstanie stanów nieustalonych prądu. W wielu przypadkach są to tzw. udary prądu magnesującego. Maksymalna wartość prądu zależy m.in. od cech konstrukcyjnych i parametrów technicznych transformatora, tj. właściwości magnetycznych blachy, z której wykonano rdzeń, budowy rdzenia, mocy znamionowej, układu połączeń uzwojeń, a także od odległości uzwojenia magnesującego od rdzenia.

AUTOMATION TECHNOLOGY Sp. z o.o. Automation Technology – nowy gracz na rynku

Automation Technology prężnie działa w obszarach energetyki, automatyki przemysłowej oraz robotyki.

Automation Technology prężnie działa w obszarach energetyki, automatyki przemysłowej oraz robotyki.

Analizowane w niniejszym artykule urządzenia tzw. automatyki zabezpieczeniowej eliminacyjnej muszą spełniać określone wymagania. Wymagania te dotyczą selektywności, czułości, szybkości działania i niezawodności.

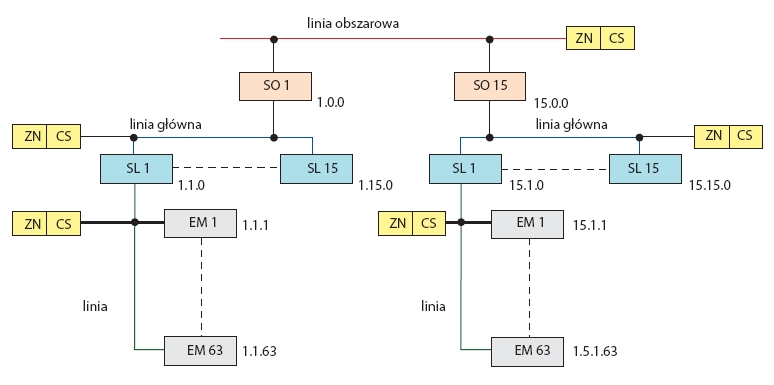

Selektywność działania oznacza w przypadku automatyki zabezpieczeniowej zdolność do oddziaływania tylko na ten obiekt, który objęty jest ochroną konkretnej automatyki [2]. Warunkiem podstawowym jest to, aby każdy z elementów systemu elektroenergetycznego posiadał swój własny autonomiczny układ zabezpieczeń.

Czułość jest określana jako zdolność do wykrycia danego zakłócenia nawet wtedy, gdy "obserwowana" przez automatykę zabezpieczeniową wielkość kryterialna zmienia się w niewielkim zakresie. Miarą czułości jest tzw. współczynnik czułości [2].

Szybkość działania automatyki zabezpieczeniowej eliminacyjnej oznacza podjęcie decyzji i realizację działania tej automatyki w możliwie najkrótszym czasie, przy zachowaniu pozostałych wymagań.

Jednym z najważniejszych jest niezawodność działania. Oznacza ona konieczność niezawodnego działania automatyki w przypadku pojawienia się zakłócenia na chronionym obiekcie, zgodnie z przyjętym schematem zabezpieczeniowym [1–2]. Odpowiednią niezawodność można uzyskać m.in. przez odpowiedni dobór elementów i układów automatyki zabezpieczeniowej, zwielokrotnienie tych układów w ramach tego samego obiektu oraz ich periodyczne badanie.

Poszczególne właściwości urządzeń automatyki zabezpieczeniowej zależą od ich budowy wewnętrznej i jakości wykonania.

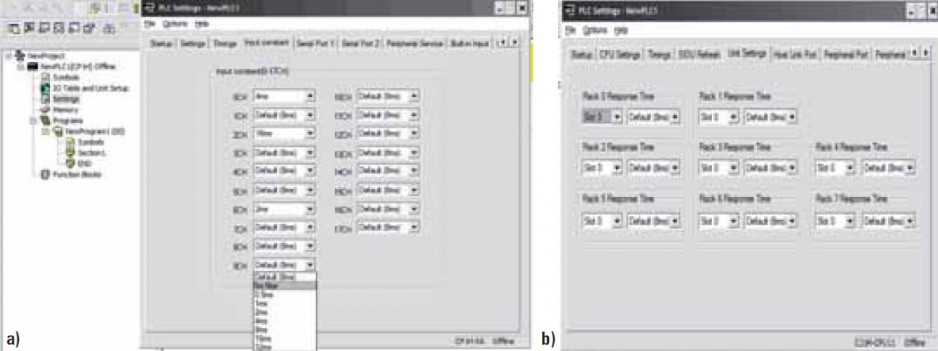

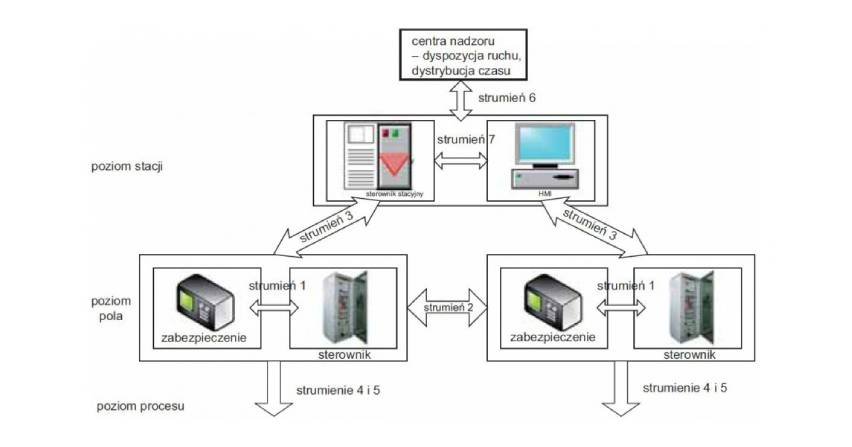

Budowa oraz zasada działania elementów i urządzeń automatyki zabezpieczeniowej w wykonaniu elektromechanicznym, elektronicznym i cyfrowym

Urządzenia automatyki zabezpieczeniowej wykonuje się w dwóch podstawowych technikach: w tzw. technice analogowej oraz w technice cyfrowej.

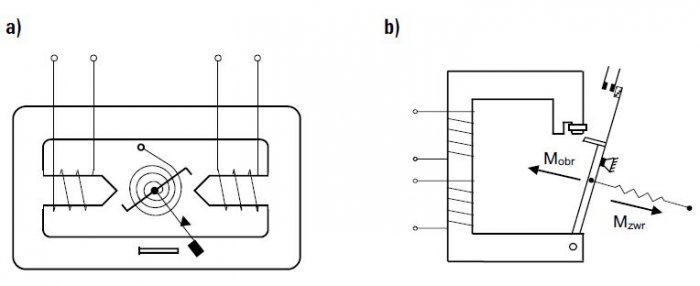

Pierwszą generacją urządzeń wykonywanych w technice analogowej były urządzenia elektromechaniczne. Zasadą działania tego typu urządzeń, w szczególności tzw. przekaźników pomiarowych elektromechanicznych jednowejściowych, jest porównanie ze sobą dwóch wartości wielkości mechanicznych [1]. Najczęściej w tych urządzeniach wielkością proporcjonalną do "wartości wielkości pomiarowej" jest moment mechaniczny wytworzony na drodze elektromagnetycznej (Mobr – rys. 1.). Natomiast wartością "odniesienia" jest wartość przeciwdziałająca wspomnianemu momentowi mechanicznemu – np. moment mechaniczny sprężynki zwracającej (Mzwr – rys. 1.).

Przykładowe rozwiązanie przekaźnika pomiarowego wykorzystującego powyższą zasadę działania przedstawiono na rys. 1a. Zwora obrotowa jest wykonana w kształcie litery Z. Przy niewielkim kącie obrotu oraz nasyceniu magnetycznemu zwory przy małych wartościach prądu, uzyskuje się współczynnik powrotu bliski jedności [1] (pożądany dla przekaźników pomiarowych). Regulację wartości rozruchowej uzyskuje się przez zmianę naciągu sprężyny zwracającej [1].

Rozwiązanie konstrukcyjne stosowane dla przekaźników elektromechanicznych pośredniczących przedstawia rys. 1b.

Rys. 1. Rozwiązania konstrukcyjne przekaźników: a) pomiarowych, b) i pośredniczących w wykonaniu elektromechanicznym [1]

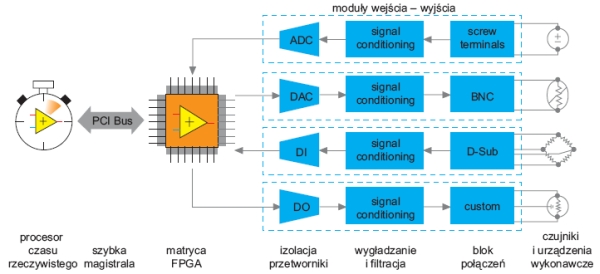

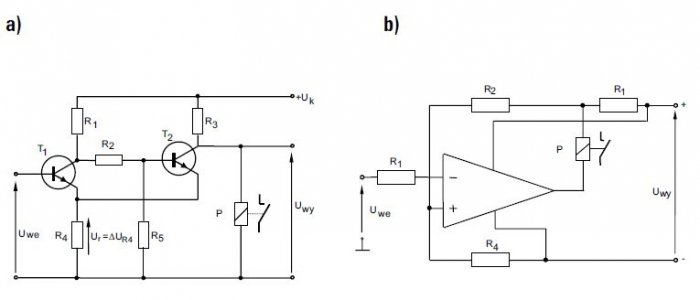

Drugą generacją zabezpieczeń są zabezpieczenia elektroniczne statyczne. Przekaźniki pomiarowe w tym wykonaniu, w początkowym okresie wykorzystywały proste elementy i układy elektroniczne. Człony mierzące tych przekaźników oparte były często na tzw. przerzutniku Schmitta (rys. 2a) [1]. W miarę postępu w realizacji układów elektronicznych, szeroko zaczęto stosować wzmacniacze operacyjne, które idealnie można było zaimplementować do realizacji funkcji komparacji sygnałów elektrycznych z wielkościami odniesienia (rys. 2b).

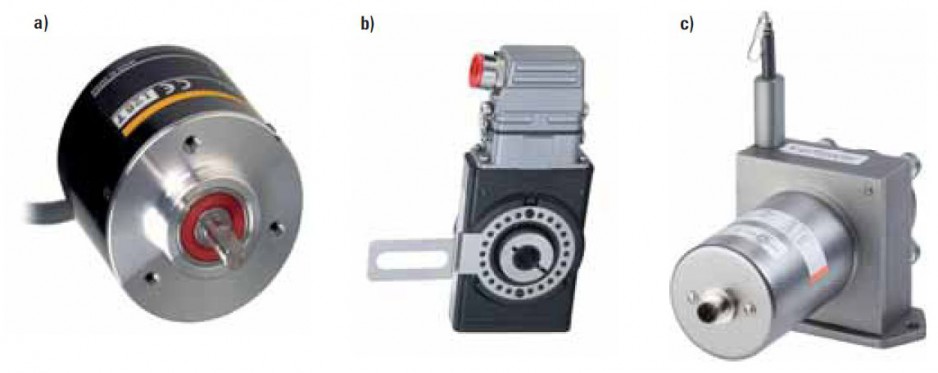

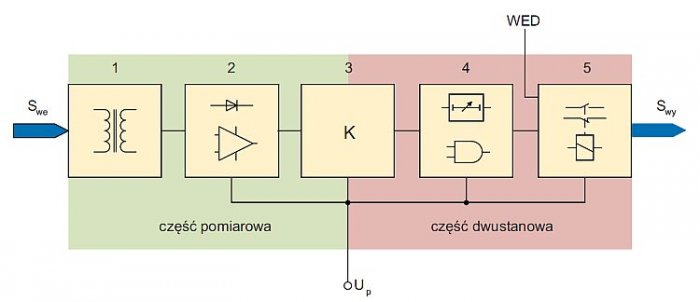

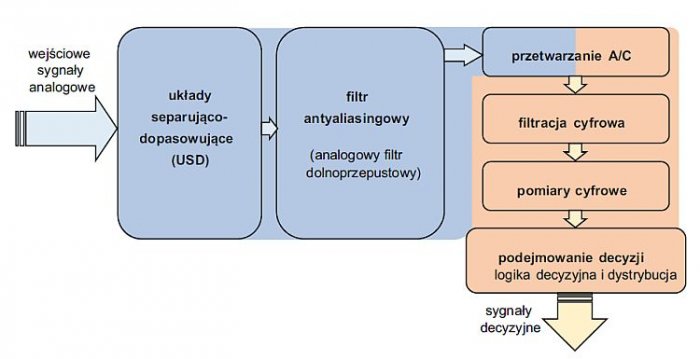

Ogólny tor przetwarzania sygnałów w najnowszych zabezpieczeniach analogowych elektronicznych został przedstawiony na rys. 3. Jak widać, w układach tego typu można wyróżnić tzw. część pomiarową (analogową) i dwustanową [2–3]. Część analogowa odpowiada za dopasowanie i filtrację sygnałów pomiarowych.

Częścią newralgiczną toru przetwarzania sygnałów jest komparator, w którym dokonuje się porównania sygnałów oraz "podjęcia wstępnej decyzji". Następnie w części dwustanowej, poprzez układy logiczno-czasowe i wyjściowe, urządzenie oddziałuje na obiekt zabezpieczany lub jego najbliższe otoczenie. Część pomiarowa i dwustanowa są zasilane napięciem pomocniczym Up.

Głównym zadaniem układów wejściowych przekaźników zabezpieczeniowych elektronicznych (rys. 3.) jest galwaniczne oddzielenie obwodów wtórnych przekładników lub czujników pomiarowych wielkości nieelektrycznych (np. ciśnienia, temperatury, itp.) od części "elektronicznej" urządzenia.

Rys. 3. Ogólny tor przetwarzania sygnałów w najnowszych zabezpieczeniach analogowych elektronicznych [2]

Układy te mają również za zadanie dostosowanie wielkości pomiarowej, doprowadzonej do układu wejściowego, do takiego poziomu, który jest najbardziej użyteczny i dopasowany do sposobu jego "obróbki" w dalszych elementach toru przetwarzania.

Kolejnym elementem tego toru są układy przygotowawcze. W zależności od sposobu realizacji określonych kryteriów zabezpieczeniowych dokonuje się w nich operacji sumowania sygnałów, prostowania, filtracji i selekcji. Przetworzone sygnały z tego elementu toru kierowane są do porównania w układach komparatorów.

Decyzja komparatora objawia się występowaniem na jego wyjściu sygnału dwustanowego odpowiadającego poziomowi logicznemu 0 lub 1. Decyzje układów komparacji oraz wejściowe sygnały dwustanowe łączone są w układach logiczno-czasowych w decyzje końcowe, które są kierowane do układów wyjściowych. Zadaniem tych ostatnich jest wzmocnienie i ewentualne zwielokrotnienie sygnałów uzyskanych na wyjściu układów logiczno-czasowych.

Powodem konieczności wzmocnienia sygnałów jest przede wszystkim konieczność zapewnienia na wyjściu zabezpieczenia sygnałów wyjściowych przeznaczonych do sterowania obwodami o podwyższonym poborze mocy (np. sterowanie napędem wyłącznika).

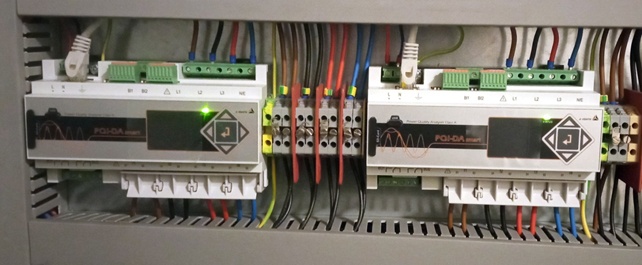

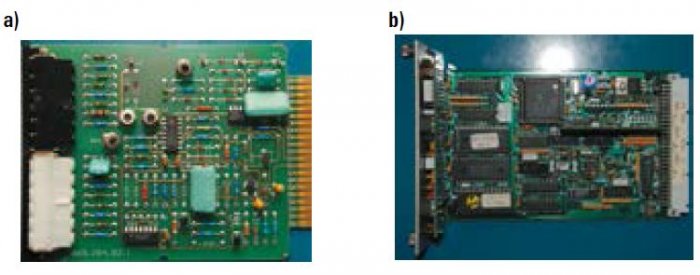

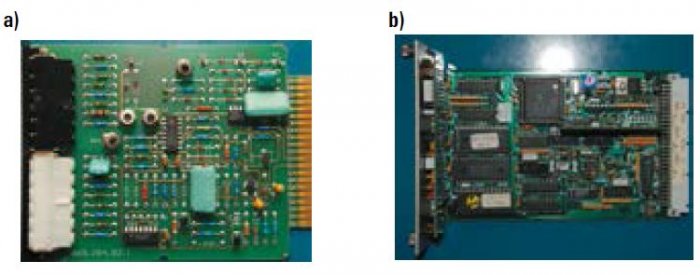

Jak wspomniano już wcześniej, w starszych rozwiązaniach przekaźników i zabezpieczeń statycznych elektronicznych stosowano proste układy elektroniczne (rys. 4a). Nowsze generacje, tzw. zabezpieczenia mikroprocesorowe, wykorzystują układy elektroniczne o wysokiej skali integracji (rys. 4b). Układy te są głównie wykorzystywane w części komparacyjnej oraz w "części" logiczno-czasowej urządzeń. Zapewniają one również możliwość komunikacji zarówno na poziomie lokalnym, jak i zdalnym.

Rys. 4. Przykładowe konstrukcje modułów zabezpieczeń: a) elektronicznych statycznych, b) mikroprocesorowych

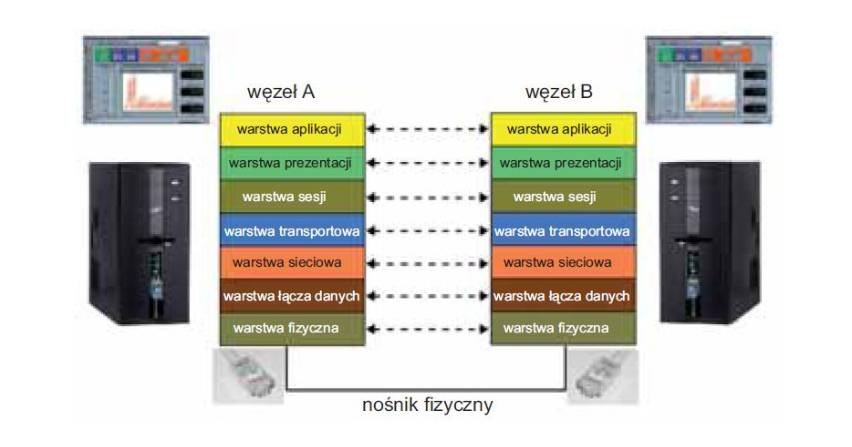

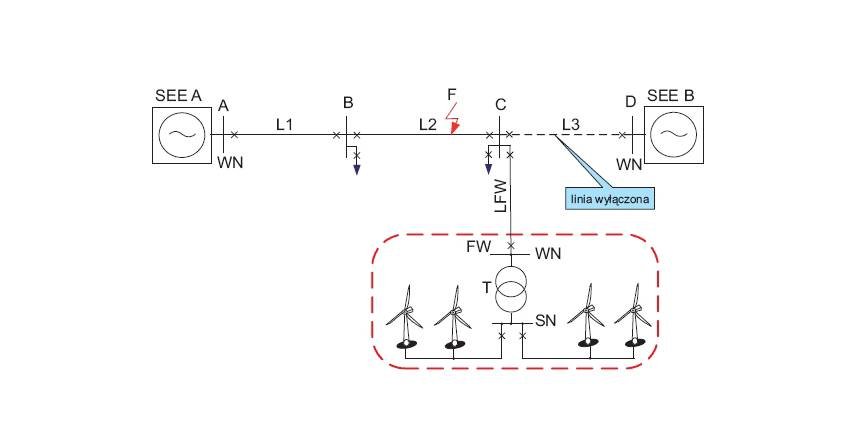

Zupełnie nową jakość dla urządzeń i układów automatyki elektroenergetycznej, w tym zabezpieczeniowej, wniosło zastosowanie w nich techniki cyfrowej. Wprowadzenie cyfrowego przetwarzania sygnałów umożliwiło konwersję sygnałów analogowych do postaci dyskretnej, która daje ogromne możliwości w zakresie zwiększenia poprawności podejmowania decyzji przez układy EAZ, niezawodności ich działania oraz stosowania tzw. niekonwencjonalnych technik decyzyjnych [3], [6–7].

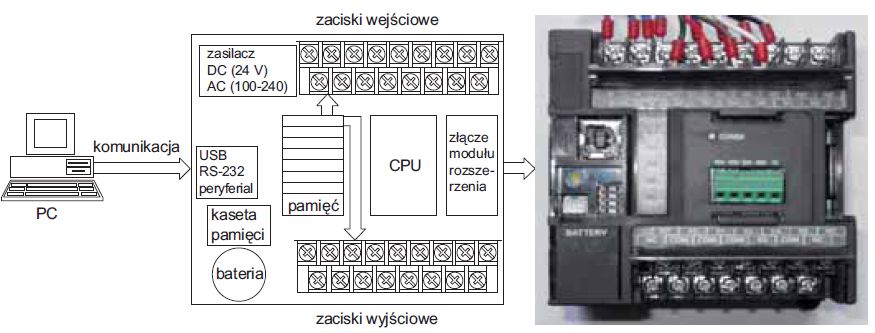

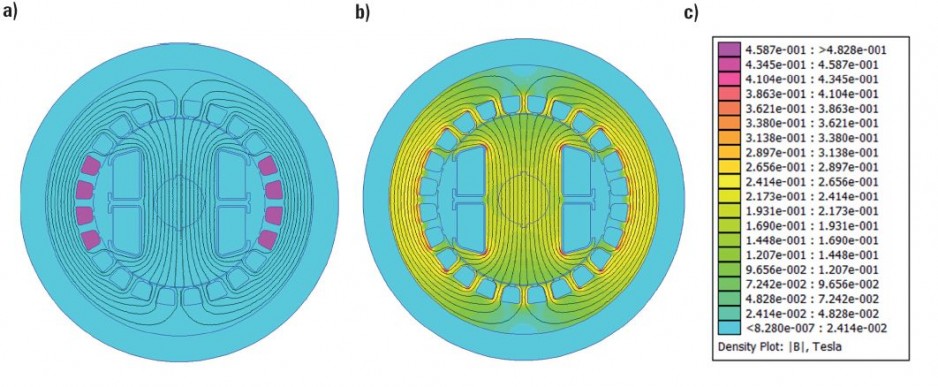

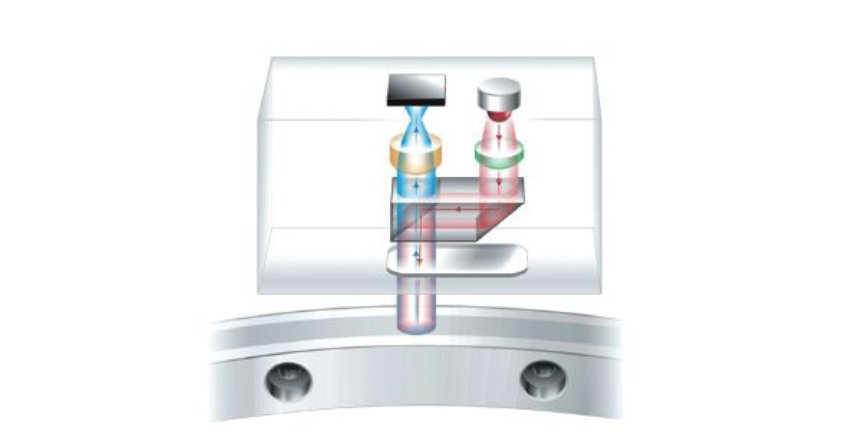

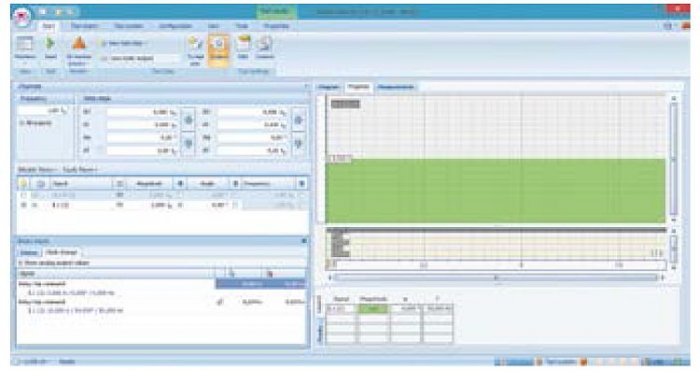

Typowy tor przetwarzania sygnałów w cyfrowych układach zabezpieczeniowych przedstawiono na rys. 5.

Pierwszymi elementami toru przetwarzania są układy, które mają na celu odseparowanie sygnałów analogowych od struktury wewnętrznej zabezpieczenia oraz dopasowanie ich do poziomu i postaci, jaka jest konieczna do dalszego przetwarzania przez następne elementy toru. Następnie sygnały poddawane są filtracji dolnoprzepustowej, tzw. antyaliasingowej, która przede wszystkim ma za zadanie ograniczyć pasmo częstotliwościowe sygnału wejściowego [3–5].

Trzecią operacją jest operacja przetwarzania analogowo-cyfrowego. Jest ona podzielona na trzy działania: próbkowania (dyskretyzacja sygnału w czasie), kwantowania (dyskretyzacja wartości sygnału) i kodowania (zapis wyniku w postaci cyfrowej, najczęściej kodowanej binarnie).

Zakodowane sygnały są wstępnie przetwarzane z wykorzystaniem filtracji cyfrowej oraz – najczęściej – dokonywana jest ortogonalizacja ich składowych sinusoidalnych. Pierwsza z tych operacji ma na celu "pozyskanie" z sygnału pomiarowego składowych, które będą najbardziej użyteczne w procesie podejmowania przez zabezpieczenie decyzji [3–5]. Wyznaczenie składowych ortogonalnych daje możliwość łatwego wyznaczenia parametrów fazora sygnału wejściowego, takich jak amplituda czy kąt fazowy.

W kolejnych krokach dokonywana jest estymacja parametrów wielkości kryterialnych (np. amplitudy i fazy pierwszej harmonicznej prądu, napięcia, mocy, składowych impedancji, itp.). Do podejmowania decyzji mogą być stosowane zarówno metody tradycyjne, jak też inne metody takie jak wnioskowanie rozmyte czy sieci neuronowe [3], [6–7].

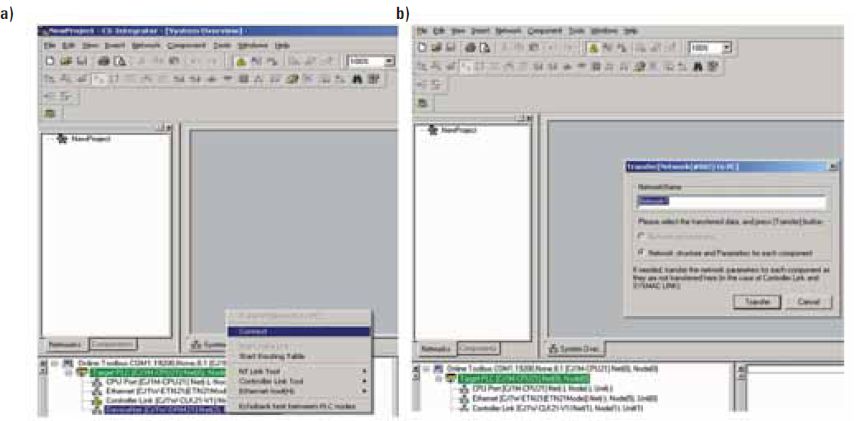

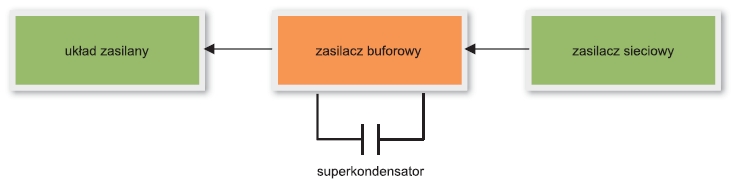

Badanie wybranych funkcji zabezpieczeniowych z wykorzystaniem mikroprocesorowego testera zabezpieczeń ARTES 440 II

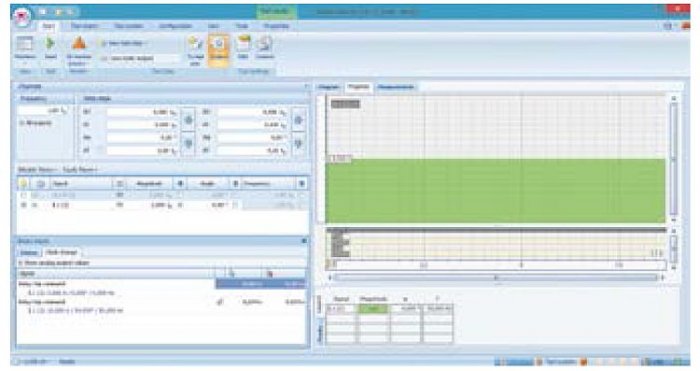

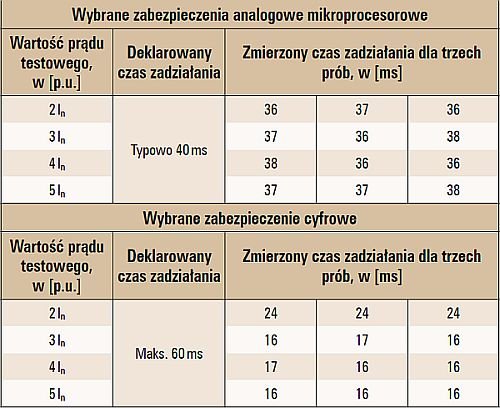

Badanie zabezpieczeń z wykorzystaniem testera zostanie pokazane na przykładzie funkcji nadprądowej czasowo-niezależnej oraz czasowo-zależnej. Dla zobrazowania różnic i dynamiki działania tych funkcji, dla różnych typów zabezpieczeń, wybrano do badań jedno zabezpieczenie zrealizowane w "technice mikroprocesorowej" i jedno w "technice cyfrowej". Oba zabezpieczenia były badane jednofazowo (generowany był tylko prąd dla fazy L1).

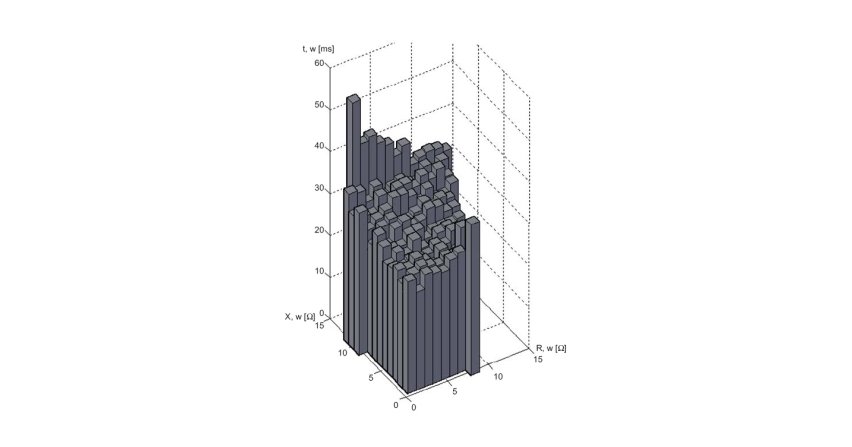

Aby można było prawidłowo przebadać funkcję nadprądową czasowo-niezależną, należy wcześniej określić przybliżony czas zadziałania zabezpieczenia bez wprowadzenia intencjonalnego opóźnienia czasowego dla badanej funkcji zbezpieczeniowej. Będzie on potrzebny do właściwego określenia parametrów charakterystyki "schodkowej", którą można wykorzystać do wyznaczenia wartości rozruchowej i powrotu oraz do wyliczenia współczynnika powrotu. W tym celu wartość rozruchową funkcji nadprądowej w zabezpieczeniu ustawiono na poziomie wartości znamionowej zabezpieczenia IN = 5 A.

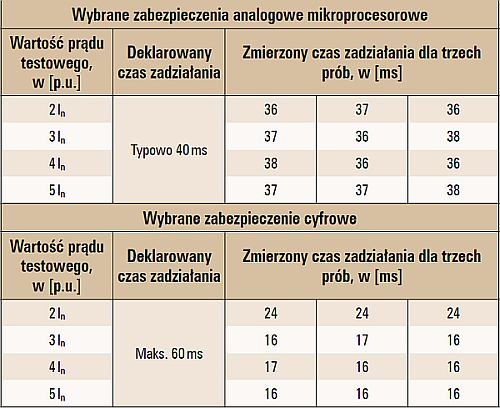

Następnie wymuszono w testerze wartość prądu 2IN i na stykach bezzwłocznych zarejestrowano moment ich zamknięcia. Przykładowy wynik testu dla jednego z zabezpieczeń cyfrowych przedstawia rys. 6. Zmierzony czas zadziałania zabezpieczenia to 24 ms.

Bez znajomości typu i rodzaju badanego urządzenia, pomiar czasu własnego zabezpieczenia na poziomie 24 ms wskazuje, że mamy najprawdopodobniej do czynienia z zabezpieczeniem cyfrowym.

Najczęściej takie zabezpieczenia w procesie filtracji cyfrowej wykorzystują filtry pełnookresowe [3–4], [8], co przy częstotliwości pierwszej harmonicznej sygnału w naszym systemie elektroenergetycznym fN = 50 Hz, wiąże się z oknem pomiarowym o "długości" 20 ms. W związku z tym, dla prostych funkcji zabezpieczeniowych, takich jak funkcja nadprądowa, spodziewane najkrótsze czasy zadziałania takich urządzeń oscylują w granicach "długości" okna pomiarowego (tab. 1.).

W urządzeniach statycznych analogowych oraz mikroprocesorowych czasy zadziałania mogą wynosić od paru do parunastu milisekund (często producenci wprowadzają intencjonalne stałe minimalne opóźnienie w czasie zadziałania dla zwiększenia pewności podjęcia prawidłowej decyzji przez zabezpieczenie – tab. 1.). W zabezpieczeniach analogowych elektromechanicznych czasy zadziałania są na poziomie parudziesięciu milisekund.

Jak widać z tab. 1., cechą charakterystyczną zabezpieczeń analogowych elektronicznych jest to, że czas zadziałania praktycznie nie zależy od krotności przekroczenia progu pobudzenia. Dla zabezpieczeń cyfrowych czas zadziałania zabezpieczenia, w zależności od zastosowanych algorytmów pomiarowych i decyzyjnych, może maleć wraz z krotnością przekroczenia progu rozruchowego (tab. 1.).

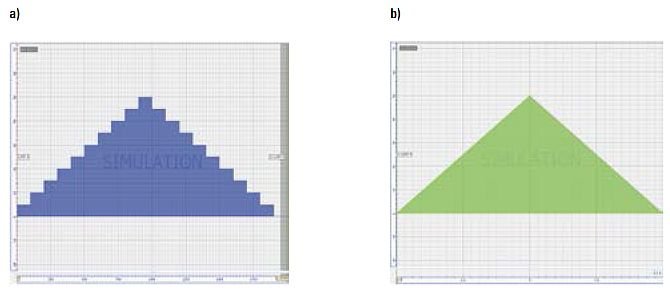

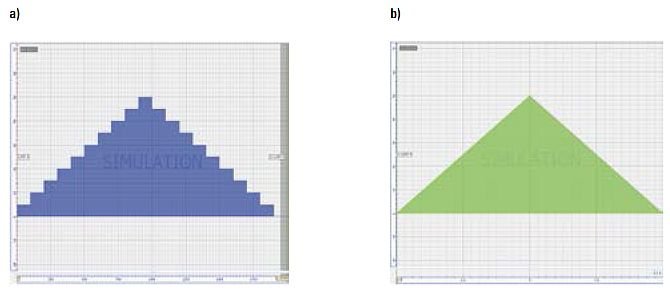

W procesie badania zabezpieczenia czas trwania "kroku" charakterystyki schodkowej musi być dłuższy od czasu zadziałania zabezpieczenia (rys. 7a). Liczba "kroków" powinna być dopasowana do "dokładności", z jaką zostanie określona wartość pobudzenia i zakończenia powrotu.

Zdecydowanie większego doświadczenia wymaga badanie wartości pobudzenia i odpadu z wykorzystaniem charakterystyki "liniowej" (rys. 7b). Charakterystyka liniowa powinna być stosowana do badania dynamiki zabezpieczenia. Przy dużym doświadczeniu można ją wykorzystać do wyznaczenia wartości rozruchowej. Jeszcze większej wiedzy wymaga użycie tej charakterystyki do wyznaczenia wartości zakończenia powrotu i współczynnika powrotu.

Rys. 7. Charakterystyka testu dynamicznego: a) schodkowa dla 10 schodków o długości t = 100 ms, b) liniowa dla t = 5 s

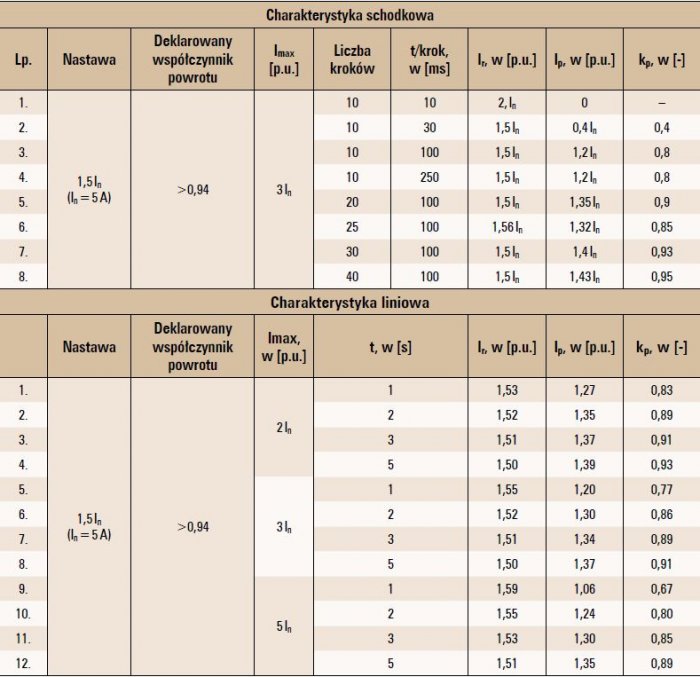

Jak już wspomniano, wyniki badania charakterystyką liniową będą silnie zależały od właściwości dynamicznych badanego urządzenia oraz od dynamiki narastania samej charakterystyki (tab. 2.). W przypadku zbyt krótkich czasów badania (rys. 7b), zarejestrowane wartości pobudzenia i zakończenia powrotu będą znacznie odbiegały od wartości "rzeczywistych". Pomiary zrealizowane dla różnej liczby "kroków" i czasów trwania "stopni" charakterystyki schodkowej oraz różnych czasów i wartości maksymalnych charakterystyki liniowej zestawiono w tab. 2.

Tab. 2. Przykładowe wyniki testów funkcji nadprądowej czasowo-niezależnej w wybranym zabezpieczeniu cyfrowym

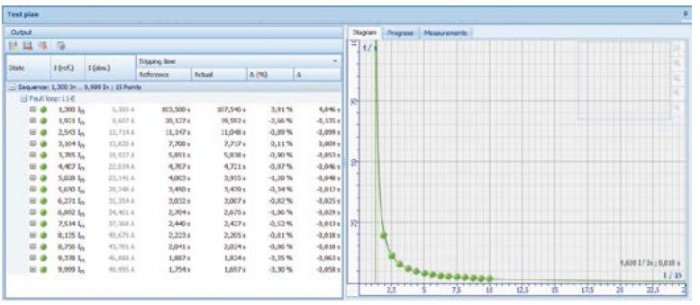

Badanie charakterystyki nadprądowej czasowo-zależnej należy rozpocząć od sparametryzowania charakterystyki testowej w systemie ARTES. Charakterystyka ta jest dana wzorem ogólnym:

gdzie dla wybranej do testów charakterystyki silnie zależnej (very inverse) zgodniej z IEC: A = 13,5; B = 0; C = 1; D = 1; E = 1; F = 0; G = 0; tm = 0.

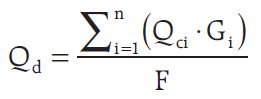

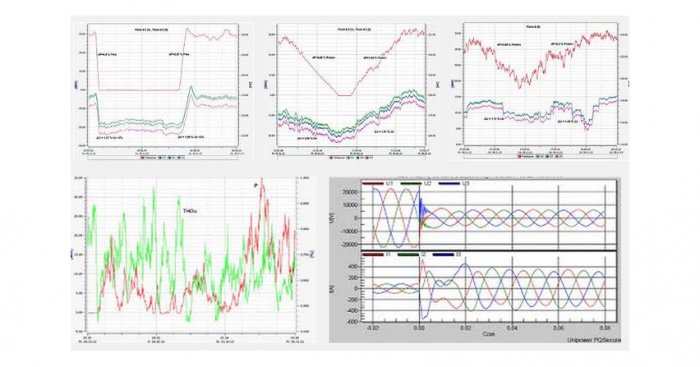

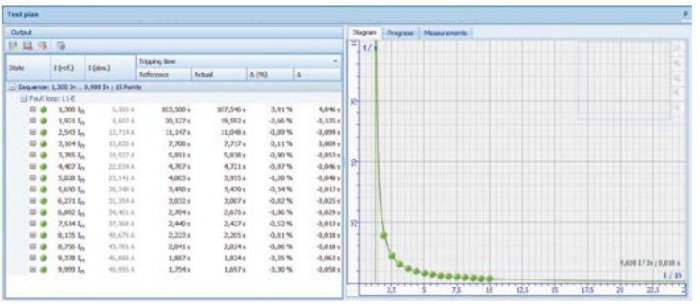

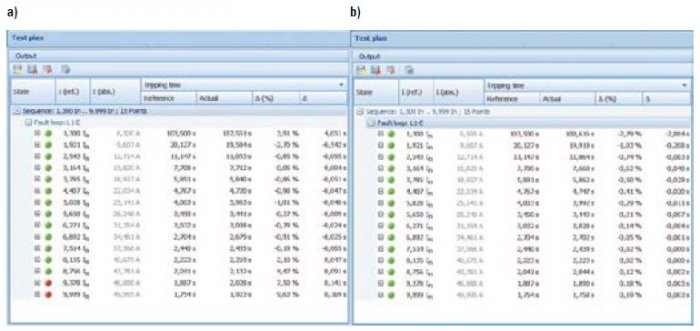

We wzorze (1) I jest prądem płynącym przez zabezpieczenie, a Ip jest wartością rozruchową. W systemie i zabezpieczeniu wartość ta została ustalona na poziomie Ip = 1,15. Przykładowe testy wykonane za pomocą monitora służącego do testowania funkcji nadprądowej czasowo-zależnej w wybranym zabezpieczeniu analogowym mikroprocesorowym przedstawiono na rys. 8. Testy wykonano dla 15 punktów testowych.

Rys. 8. Wyniki testów funkcji nadprądowej czasowo-zależnej w zabezpieczeniu analogowym mikroprocesorowym

Na rys. 9. przedstawiono analogiczne testy dla wybranego zabezpieczenia cyfrowego dla dwóch poziomów zasilania wzmacniaczy testera – 8 V (wartość domyślna [11], [17] – rys. 9a) i 12 V (rys. 3.).

Rys. 9. Wyniki testów funkcji nadprądowej czasowo-zależnej w zabezpieczeniu cyfrowym dla dwóch poziomów zasilania wzmacniaczy w testerze ARTES

Jak widać z rys. 9a, poziom zasilania wzmacniaczy testera był zbyt niski. Spowodowało to zbyt duże zniekształcenia w generowanych sygnałach dla dużych krotności prądów, co w rezultacie dało negatywny wynik testów dla dwóch ostatnich punktów testowych. Podwyższenie wartości napięcia zasilania wzmacniaczy do 12 V dało możliwość wygenerowania właściwych sygnałów testowych i pozytywnego zakończenia całego testu (rys. 9.). Dla tej samej wartości napięcia zasilania wzmacniaczy zostały wykonane testy z rys. 8.

Analizując dane z rys. 8 i rys. 9b można zauważyć, że dla zabezpieczenia cyfrowego błędy względne procentowe zadziałania są znacznie mniejsze niż dla zabezpieczenia analogowego mikroprocesorowego. Dla wybranego zabezpieczenia cyfrowego błąd ten jest niedomiarowy i maleje wraz z krotnością prądu płynącego przez zabezpieczenie.

Taką zależność można zaobserwować do wartości prądu około 8In.

Po przekroczeniu tej wartości błąd nieznacznie zaczyna wzrastać i zmienia swój znak na nadmiarowy. Maksymalna wartość tego błędu nie przekracza 3%, a w zdecydowanej większości błąd jest znacznie poniżej poziomu 1%.

Z kolei w zabezpieczeniu analogowym mikroprocesorowym maksymalna wartość błędu względnego procentowego wynosi niecałe 4%. Błąd jest nieregularny, a dla dużych krotności prądu ponownie rośnie do wartości ponad 3%.

Podsumowanie

Badanie elementów i urządzeń automatyki elektroenergetycznej jest procesem żmudnym i wymaga wiedzy odnośnie ich budowy, zasady działania i spodziewanej dynamiki pracy. Nawet wykorzystując mikroprocesorowe testery zabezpieczeń konieczne jest przestrzeganie szeregu zasad, które mogą spowodować zafałszowanie otrzymywanych z testów wyników.

W artykule pokazano, że błędnie dobrane typy i parametry charakterystyk testowych mogą prowadzić do istotnych różnic w wynikach. Również niewystarczająca wiedza na temat zasady działania systemu testującego i właściwości badanego urządzenia (dynamika działania, pobór mocy przez układy wejściowe badanego urządzenia, itp.) powodują, że "automatyczna" ocena poprawności realizacji funkcji zabezpieczeniowych może nie być zgodna z rzeczywistością. Mimo zautomatyzowanego systemu testowania, wciąż spora odpowiedzialność za rzetelność wyników przeprowadzonych testów leży po stronie osób parametryzujących systemy testowe i wykonujących takie testy [9–10].

Osobną kwestią jest właściwa parametryzacja samych funkcji zabezpieczeniowych w stosunku do obiektów zabezpieczanych, która również we współczesnych warunkach pracy systemu elektroenergetycznego wymaga doświadczenia i sporej wiedzy z wielu dziedzin. Należy również pamiętać, że przeprowadzone testy zostały wykonane dla przebiegów sinusoidalnych, które nie zawierały żadnych składowych zakłócających (składowa aperiodyczna, wyższe harmoniczne, itp.). Przy obecności składowych zakłócających różnice pomiędzy wynikami testów dla zabezpieczeń analogowych elektronicznych i cyfrowych będą jeszcze większe.

Systemy zabezpieczeniowe powinny być testowane w ustalonych odstępach czasu. Wyjątkiem są sytuacje, kiedy pojawią się informacje i działania wskazujące na to, że system zabezpieczeniowy nie zachowuje się zgodnie z oczekiwaniami. Procedury testowe różnią się w zależności od operatora systemu elektroenergetycznego i poszczególnych jego podsystemów (podsystem wytwórczy, przesyłowy, dystrybucyjny, itd.) [15].

Testy powinny obejmować kalibrację układów i urządzeń pomiarowych oraz sprawdzenie poprawności nastaw i funkcjonalności urządzeń automatyki elektroenergetycznej. Dlatego w ostatnim czasie powstaje wiele standardów i instrukcji postępowania w różnych obszarach pracy systemu elektroenergetycznego [9], [13–16].

Niezawodność i poprawność pracy układów oraz urządzeń automatyki elektroenergetycznej, w tym zabezpieczeniowej, ma ogromny wpływ na stabilność i niezawodność pracy całego systemu elektroenergetycznego (SEE) [11].

Jakkolwiek najnowsze urządzenia posiadają rozbudowane mechanizmy samotestowania i diagnostyki, to regularnie przeprowadzane testy mogą w istotny sposób wpłynąć na poziom ochrony SEE od skutków zakłóceń, które występują podczas jego pracy. Również znajomość dynamiki działania różnych typów urządzeń zabezpieczeniowych może znacząco wpłynąć na ilość błędnych decyzji podejmowanych przez układy zabezpieczeniowe. Koegzystencja, w niewielkim obszarze sieciowym, urządzeń o różnej dynamice działania, z dużym prawdopodobieństwem doprowadzi do zbędnych lub brakujących ich działań [11].

Zastosowanie do badania testerów zabezpieczeń skraca całą procedurę testowania i pozwala określić wspomniane wcześniej właściwości dynamiczne. Dla oceny poprawności funkcjonowania układów zabezpieczeniowych szczególnie przydatne są testy z wykorzystaniem rzeczywistych przebiegów, zarejestrowanych podczas zakłóceń w rejestratorach. Przebiegi takie w formacie COMTRADE (ang. COMmon format for TRAnsient Data Exchange for power systems) mogą być wczytywane do oprogramowania testerów i odtwarzane jako sygnały wejściowe dla badanych urządzeń. Niektórzy operatorzy systemów elektroenergetycznych takie testy traktują jako obowiązkowe [14–15].

Literatura

- J. Żydanowicz: Elektroenergetyczna automatyka zabezpieczeniowa. Tom 1. Podstawy zabezpieczeń elektroenergetycznych, Wydawnictwo Naukowo-Techniczne, Warszawa 1979

- W. Winkler, A. Wiszniewski: Automatyka zabezpieczeniowa w systemach elektroenergetycznych, Wydawnictwo Naukowo-Techniczne, Warszawa 1999, 2004

- A. Halinka: Techniki zabezpieczeń elektroenergetycznych, Wydaw. Politechniki Śląskiej, Monografia nr 473, 2013

- A. V. Oppenheim, R. W. Schafer: Cyfrowe przetwarzanie sygnałów. Wydawnictwa Komunikacji i Łączności, Warszawa 1979

- A. Halinka, L. Topór-Kamiński, M. Szewczyk : Analiza dokładności przetwarzania sygnału w torze pomiarowym cyfrowego terminalu automatyki elektroenergetycznej - wybrane wyniki badań, „PAK - Pomiary Automatyka Kontrola 9/2009, Vol. 55", Wydawnictwo PAK, ISSN 0032-4140, Warszawa 2009, s. 769 – 773

- M. Szewczyk, A. Halinka : Wspomaganie podejmowania decyzji w układach i systemach elektroenergetycznych z wykorzystaniem sztucznych sieci neuronowych część 1, „Elektro.info 4/2005", Dom Wydawniczy MEDIUM, ISSN 1230-7815, ISSN 1642-8722, Warszawa 2005,s. 67 – 72

- M. Szewczyk, A. Halinka : Wspomaganie podejmowania decyzji w układach i systemach elektroenergetycznych z wykorzystaniem sztucznych sieci neuronowych część 2, „Elektro.info 6/2005", Dom Wydawniczy MEDIUM, ISSN 1230-7815, ISSN 1642-8722, Warszawa 2005, s. 44 – 50

- „Badanie dokładności metrologicznej toru pomiarowego układu decyzyjnego zabezpieczeń elektroenergetycznych w szerokim zakresie zmian częstotliwości", Raport końcowy Projektu Badawczego KBN: N505 024 31/3647, kierownik projektu: dr inż. Michał Szewczyk, 2009

- H. Rijanto: „Najnowsze technologie i metody badania zabezpieczeń elektroenergetycznych (Protection System Maintenance)”, Materiały pomocnicze warsztatów technicznych KoCoS Polska, Bielsko-Biała

- A. Halinka, M. Szewczyk : Wybrane aspekty badań urządzeń automatyki zabezpieczeniowej z wykorzystaniem testera ARTES 440, Materiały Konferencji Naukowo-Technicznej: "Badania eksploatacyjne, pomiary oraz diagnostyka w elektroenergetyce zawodowej i przemyśle", Gliwice-Ustroń, 8-9 października 2009, s. 41 -50

- M. Szewczyk: Współczesne techniki badania i sposoby oceny poprawności funkcjonowania urządzeń automatyki zabezpieczeniowej jako element network-code sieci elektroenergetycznych. Wybrane urządzenia testujące i ich możliwości sprzętowe oraz programowe (1), „Elektro.info 5/2015", Dom Wydawniczy MEDIUM, ISSN 1230-7815, ISSN 1642-8722, Warszawa 2015, s. 60-64.

- M. Szewczyk: Conditions for the improvement and proper functioning of power system automation equipment in the present and the expected future structure of the electric power sector, Przegląd Elektrotechniczny, R. 91 Nr 5/2015, pp. 179-186.

- Protection System Maintenance - a NERC Technical Reference, 2007/09 (NERC = North American Reliability Council)

- Standard PRC-005-3 – Protection System and Automatic Reclosing Maintenance, 2015/01

- Relay Functional Type Testing, Final Report: 2012/01, I3 Working Group Report, Functional Protection Scheme Testing Report

- VDE Transmission Code 2007 – Network Roules of the German Transmission System Operators, version 1.1, August 2007

- www.kocos.com

![Rys. 1. Rozwiązania konstrukcyjne przekaźników: a) pomiarowych, b) i pośredniczących w wykonaniu elektromechanicznym [1]](https://www.elektro.info.pl/media/cache/typical_view/data/201905/wspolczesne-techniki-rys1.jpg)

![Rys. 2. Rozwiązania członów mierzących w przekaźnikach elektronicznych statycznych [1]](https://www.elektro.info.pl/media/cache/typical_view/data/201905/wspolczesne-techniki-rys2.jpg)

![Rys. 3. Ogólny tor przetwarzania sygnałów w najnowszych zabezpieczeniach analogowych elektronicznych [2]](https://www.elektro.info.pl/media/cache/typical_view/data/201905/wspolczesne-techniki-rys3.jpg)

![Rys. 5. Typowy tor przetwarzania sygnałów w zabezpieczeniach cyfrowych [2–3]](https://www.elektro.info.pl/media/cache/typical_view/data/201905/wspolczesne-techniki-rys5.jpg)