Technologie bezprzewodowej komunikacji M2M w pasmach nielicencjonowanych – Wi-Fi (IEEE 802.11)

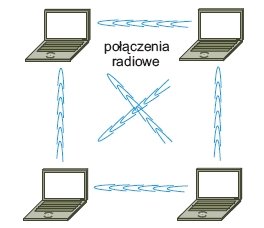

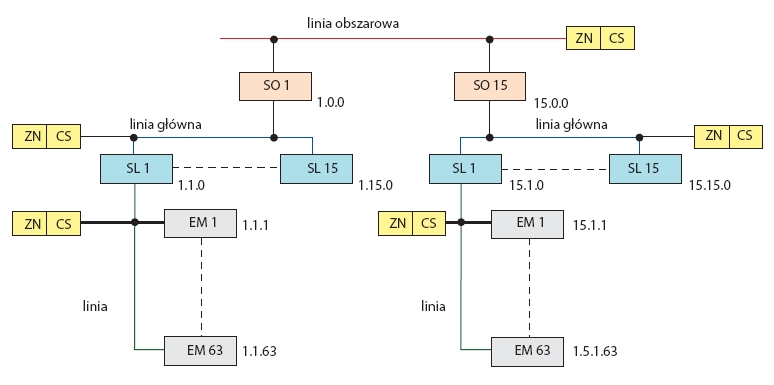

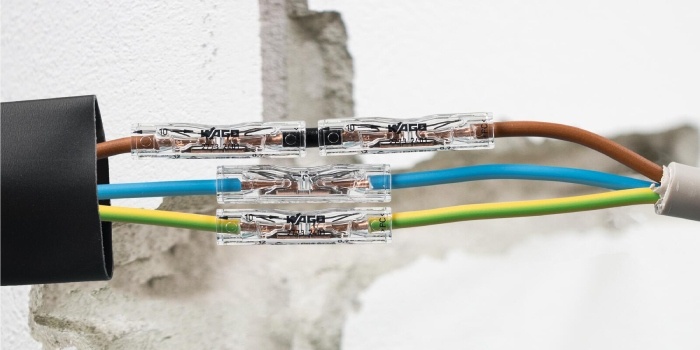

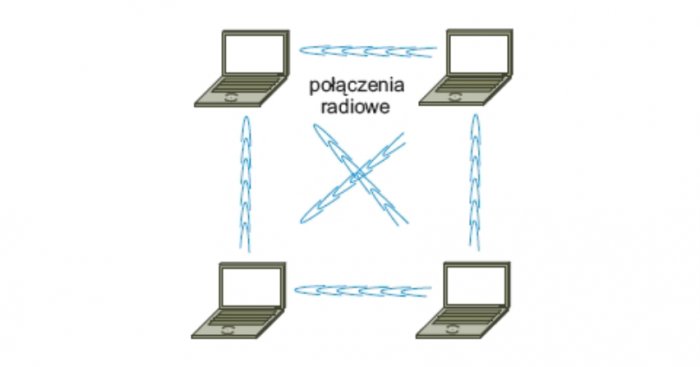

Rys. 1. Połączenia w sieci Wi-Fi w trybie IBSS

Rys. A. Zankiewicz

Rodzina standardów IEEE 802.11 stanowi podstawę większości tworzonych obecnie lokalnych bezprzewodowych sieci komputerowych (WLAN – Wireless Local Area Network), a wraz z rozwojem układów scalonych o bardzo małym poborze mocy urządzenia bazujące na standardach 802.11 coraz częściej pojawiają się także w zastosowaniach typu M2M. Certyfikacją i promocją urządzeń opartych na standardach IEEE 802.11 zajmuje się stowarzyszenie Wi Fi Alliance [1], które jest właścicielem znaku towarowego Wi-Fi używanego jako handlowa nazwa technologii.

Zobacz także

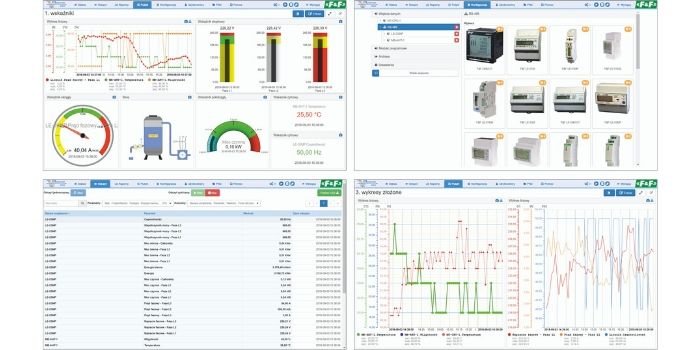

AUTOMATION TECHNOLOGY Sp. z o.o. Automation Technology – nowy gracz na rynku

Automation Technology prężnie działa w obszarach energetyki, automatyki przemysłowej oraz robotyki.

Automation Technology prężnie działa w obszarach energetyki, automatyki przemysłowej oraz robotyki.

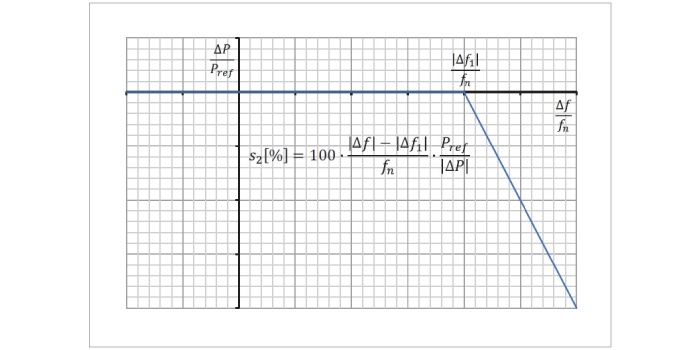

mgr inż. Dominik Trojnicz, dr hab. inż. Marcin Habrych, mgr inż. Justyna Herlender Wymagania stawiane automatyce zabezpieczeniowej i regulacyjnej inwerterów typu A

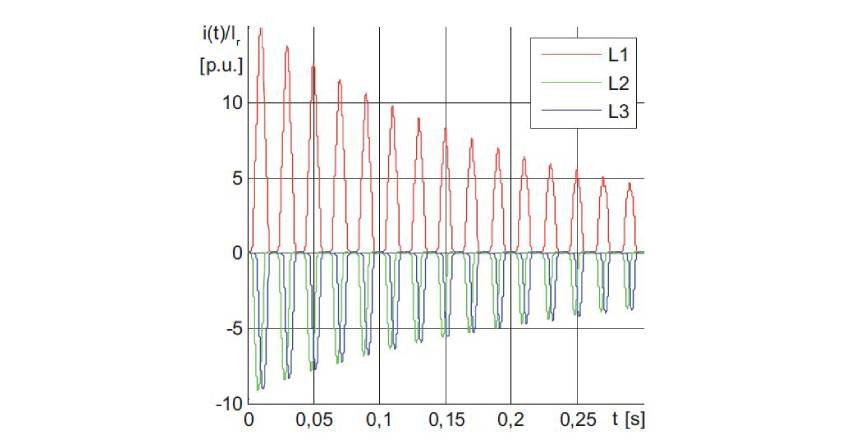

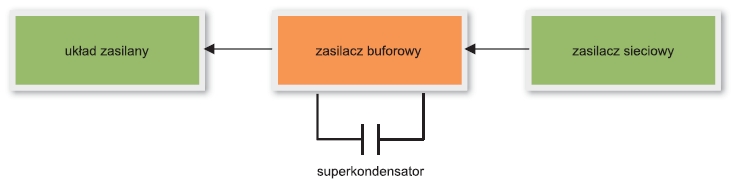

Obecny bardzo gwałtowny rozwój fotowoltaiki – nie tylko w Polsce, ale na całym terenie Unii Europejskiej (UE) – niesie za sobą dużo zalet, takich jak pozyskiwanie energii z praktycznie nieskończonej energii...

Obecny bardzo gwałtowny rozwój fotowoltaiki – nie tylko w Polsce, ale na całym terenie Unii Europejskiej (UE) – niesie za sobą dużo zalet, takich jak pozyskiwanie energii z praktycznie nieskończonej energii słonecznej oraz brak emisji szkodliwych gazów, co przyczynia się do redukcji emisji gazów cieplarnianych i zmniejszenia negatywnego wpływu na środowisko. Przyłączenie dużej liczby odnawialnych źródeł energii (OZE) nie pozostaje jednak bez wpływu na sieci elektroenergetyczne.

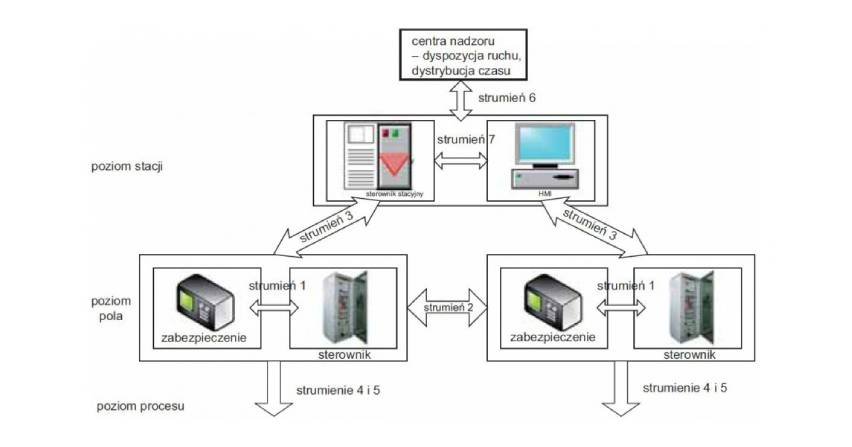

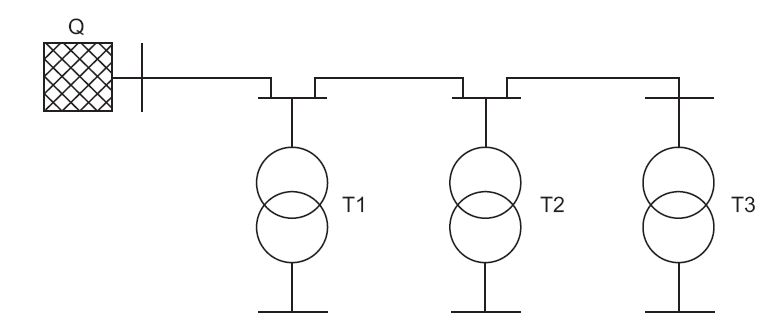

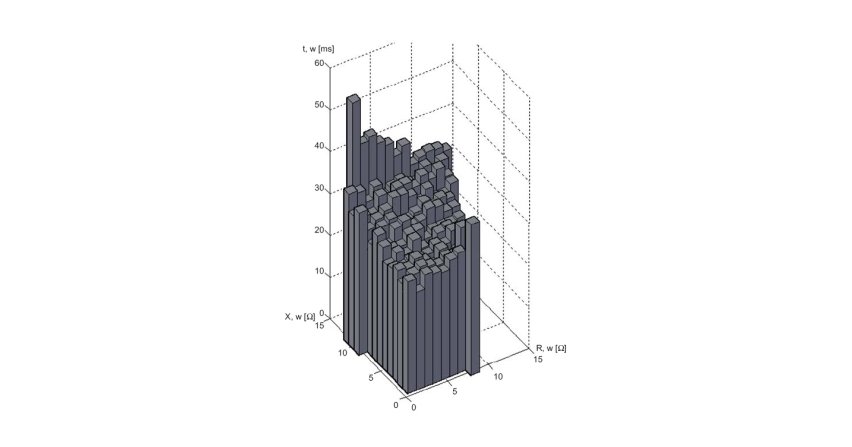

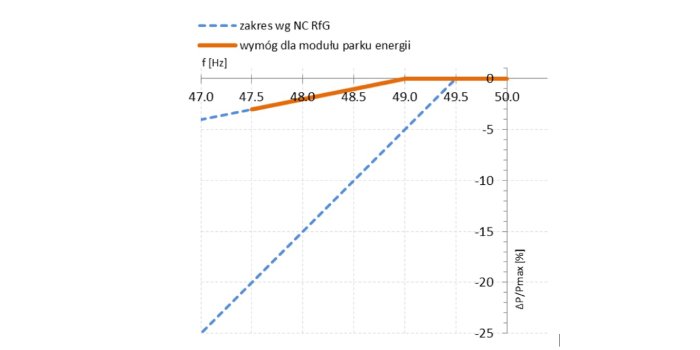

dr hab. inż. Marcin Habrych, mgr inż. Karol Świerczyński, dr inż. Bartosz Brusiłowicz Wymagania techniczne stawiane generacji rozproszonej w aspekcie elektroenergetycznej automatyki zabezpieczeniowej (część 2.)

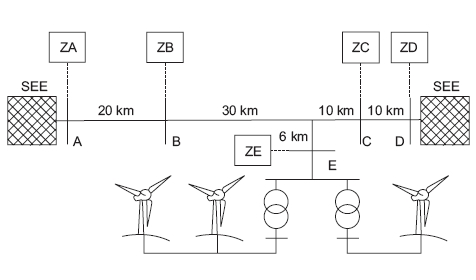

Odpowiedzią na wymagania stawiane przez Kodeks Sieciowy jest opracowanie przez Polskie Towarzystwo Przesyłu i Rozdziału Energii Elektrycznej (PTPiREE) na zlecenie Polskich Sieci Elektroenergetycznych (PSE)...

Odpowiedzią na wymagania stawiane przez Kodeks Sieciowy jest opracowanie przez Polskie Towarzystwo Przesyłu i Rozdziału Energii Elektrycznej (PTPiREE) na zlecenie Polskich Sieci Elektroenergetycznych (PSE) „Wymogów ogólnego stosowania wynikających z Rozporządzenia Komisji (UE) 2016/631 z dnia 14 kwietnia 2016 r., ustanawiającego Kodeks Sieci dotyczący wymogów w zakresie przyłączenia jednostek wytwórczych do sieci (NC RfG)” [4], opublikowanych w roku 2018.

StreszczenieArtykuł przedstawia technologie bezprzewodowej komunikacji cyfrowej w nielicencjonowanych pasmach ISM oraz U‑NII bazujące na rodzinie standardów IEEE 802.11, rozpowszechnione pod handlową nazwą Wi-Fi. Obecnie są one praktycznie jedynym standardem używanym przy tworzeniu lokalnych bezprzewodowych sieci komputerowych (WLAN), a wraz z wdrażaniem systemów IoT (Internet of Things) odgrywają też coraz większą rolę w komunikacji typu M2M zapewniając bezprzewodową wymianę danych z inteligentnymi modułami czujników i sterowników.AbstractWireless M2M data communications technologies operating in the unlicensed frequency bands. Wi-Fi (IEEE 802.11).The paper describes the principles of operation of wireless data transmission technologies based on the Wi-Fi (IEEE 802.11) specifications and operating using unlicensed ISM and U-NII frequency bands. Wi-Fi technology, originally designed for computer network applications, due to development of chipsets with very low energy consumption is now also considered as a potential technology for wireless connections of intelligent sensors and controllers in M2M and Internet of Things applications. |

Oznaczenie Wi-Fi pochodzi od określenia Wireless Fidelity i jest inspirowane terminem Hi-Fi (High Fidelity) używanym od lat pięćdziesiątych ubiegłego wieku w klasyfikacji sprzętu elektroakustycznego. Technologie te realizują transmisję w nielicencjonowanych pasmach 2,4 GHz oraz 5 GHz z szybkością dochodzącą nawet do kilkuset Mb/s. Większość standardów rodziny IEEE 802.11 dostępna jest bezpłatnie w witrynie [2].

Logiczna architektura sieci Wi-Fi

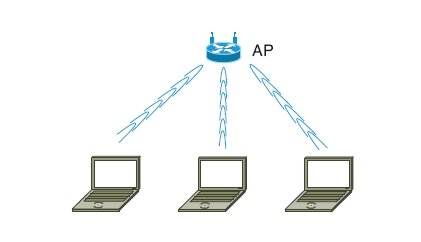

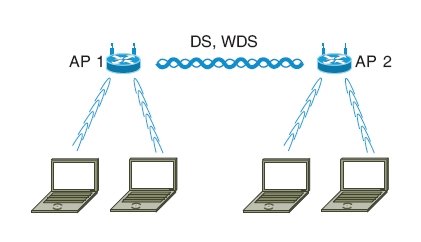

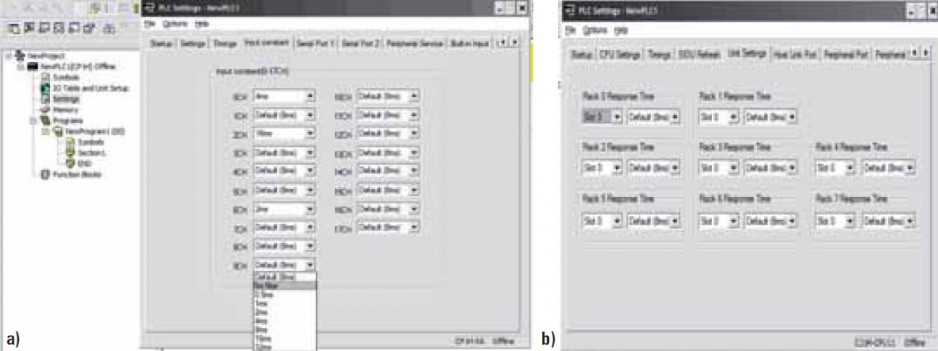

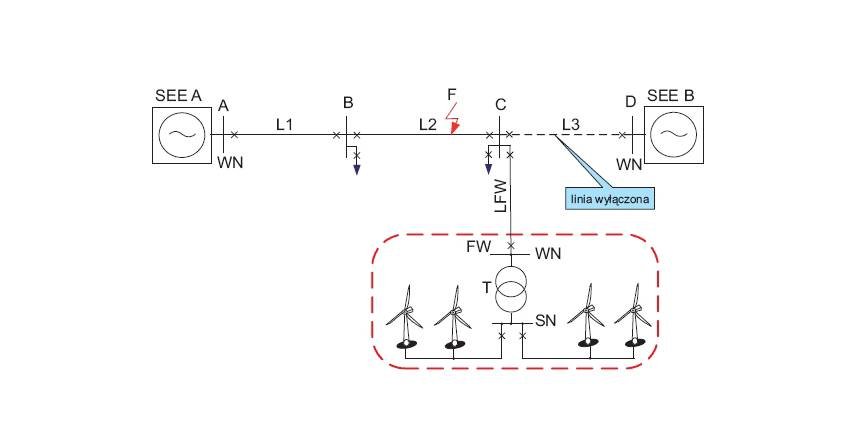

Sieci Wi-Fi mogą pracować w dwóch podstawowych trybach: Ad-Hoc oraz infrastrukturalnym [3]. W trybie Ad-Hoc (formalnie określanym jako IBSS – Independent Basic Service Set) stacje sieciowe wyposażone w interfejsy radiowe Wi-Fi komunikują się bezpośrednio ze sobą. W trybie infrastrukturalnym (BSS – Basic Service Set) stacje sieciowe nawiązują połączenie poprzez osobne urządzenie określane jako punkt dostępowy (AP – Access Point). Punkt dostępowy pełni funkcję koncentratora połączeń radiowych, zapewnia komunikację pomiędzy poszczególnymi stacjami przyłączonymi radiowo oraz zazwyczaj pozwala też na połączenie sieci radiowej z siecią przewodową (najczęściej w standardzie Ethernet). Rozszerzeniem trybu infrastrukturalnego jest tryb ESS (Extended Service Set), w którym sieć zawiera wiele punktów dostępowych komunikujących się poprzez sieć dystrybucyjną (DS – Distribution System), która w szczególności też może być bezprzewodowa (WDS – Wireless Distribution System). Na rysunkach 1., 2., 3. przedstawiono schematy struktur sieci w wymienionych powyżej architekturach.

Różnice użytkowe pomiędzy poszczególnymi trybami pracy polegają głównie na metodzie zarządzania siecią oraz uzyskiwanym zasięgu. W przypadku trybu infrastrukturalnego (BSS) zarządzanie siecią jest bardziej scentralizowane i odbywa się głównie z poziomu punktu dostępowego. Sieć w trybie Ad-Hoc (IBSS) jest stosunkowo łatwa i szybka do zestawienia ponieważ poza stacjami z interfejsami radiowymi nie są wymagane żadne inne urządzenia, ale brak jest możliwości centralnego nadzoru ruchu i kontroli dostępu. W trybie Ad-Hoc obszar pracy sieci pokrywa się z zasięgiem pojedynczego łącza radiowego, podczas gdy w trybie infrastrukturalnym rozpiętość sieci może osiągnąć rozmiar dwukrotnie większy niż zasięg pojedynczego łącza. W trybie ESS rozpiętość sieci praktycznie nie ma ograniczeń. Ponieważ na danym obszarze może pracować wiele sieci, każda z nich identyfikowana jest poprzez nazwę SSID (Service Set Identifier).

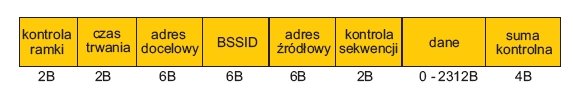

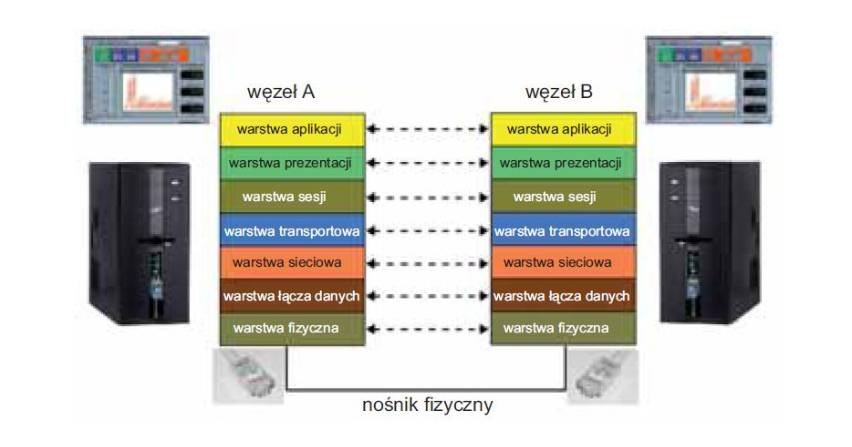

Technologia Wi-Fi obejmuje dwie pierwsze warstwy modelu OSI [4], czyli warstwę fizyczną oraz warstwę łącza danych. Warstwa fizyczna odpowiedzialna jest za utworzenie sygnału transmitowanego w medium i jest różna w poszczególnych standardach rodziny IEEE 802.11. Warstwa łącza danych zapewnia logiczną obsługę transmisji i definiuje m.in. format ramki wspólny dla wszystkich wariantów warstwy fizycznej. W sieciach Wi-Fi używane są trzy typy ramek: zarządzające, kontrolne oraz z danymi. Ramki zarządzające są wykorzystywane w procesie przyłączania stacji do sieci (operacje uwierzytelnienia i skojarzenia stacji) oraz do ogłaszania i uzyskiwania informacji o sieci. Ramki kontrolne używane są m.in. w procedurach zarządzania dostępem stacji do medium transmisyjnego oraz do potwierdzania odbieranych ramek. Ramki danych służą przede wszystkim do przesyłu informacji użytkownika, ale jednocześnie mogą zawierać też dane związane z kontrolą dostępu do nośnika (funkcja PCF). Każdy z trzech typów ramki zawiera wiele podtypów służących do przesyłania danych związanych w realizacją określonych funkcji. Przykładowo istnieje 11 podtypów ramek zarządzających, służących np. do rozgłaszania informacji o sieci (ramka Beacon), żądania skojarzenia stacji, żądania likwidacji wykonanego skojarzenia itd. Bardziej dokładne informacje o typach ramek i ich funkcjach można znaleźć np. w [3]. Jako przykład na rysunku 4. przedstawiono format ramki z danymi (typ ramki: dane, podtyp: dane).

Pole „Kontrola ramki” (Frame Control, 2 bajty) jest wspólne dla wszystkich typów ramek i zawiera informacje m.in. o typie i podtypie ramki, czy ramka pochodzi lub jest przeznaczona dla systemu dystrybucyjnego oraz czy została zaszyfrowana za pomocą algorytmu WEP. Pole „Czas trwania” (Duration, 2 bajty) zawiera informację o czasie wymiany ramek (wysłania danych i odebrania potwierdzenia) używaną przez algorytm kontroli dostępu do medium. Adresy docelowy i źródłowy są to 6-bajtowe adresy fizyczne (MAC) stacji odbierającej i wysyłającej ramkę. BSSID jest to adres MAC punktu dostępu (tryb BSS) lub wartość losowa wygenerowana przy tworzeniu sieci Ad-Hoc (tryb IBSS). Pole kontrola sekwencji (Sequence control, 2 bajty) jest wykorzystywane w procesie fragmentacji ramek (podziału większej ramki na kilka mniejszych w celu zwiększenia niezawodności przesyłu przez niepewny lub mocno obciążony nośnik) i zawiera numer fragmentu ramki. Suma kontrolna (FCS – Frame Check Sequence) ramki zawiera 32-bitową sumę kontrolną wyznaczoną algorytmem CRC-32.

Ponieważ sieci radiowe są typowym przykładem struktur transmisyjnych ze współdzielonym nośnikiem (medium), muszą w nich być stosowane odpowiednie mechanizmy kontroli i zarządzania dostępem do medium. W przypadku sieci Wi-Fi podstawową metodą kontroli dostępu do medium jest DCF (Distributed Coordination Function), bazująca na metodzie wykrywania nośnej z unikaniem kolizji (CSMA/CA – Carrier Sense Multiple Access with Collission Avoidance). Jej działanie polega tym, że przed rozpoczęciem wysyłania danych stacja sprawdza, czy w medium nie jest obecny sygnał innej stacji oraz czy wyzerował się w niej licznik NAV (Network Allocation Vector) uaktualniany na podstawie informacji otrzymywanych w ramkach od innych stacji rozpoczynających nadawanie. Jeżeli medium jest wolne i NAV w danej stacji jest wyzerowany, stacja odczekuje jeszcze pewien losowy okres i jeżeli po jego upływie medium nadal jest wolne, to rozpoczyna nadawanie. Odczekanie losowego odcinka czasu pozwala na uniknięcie sytuacji, w której dwie stacje mające taką samą wartość NAV rozpoczną nadawanie prawie w tym samym czasie. Odebranie każdej ramki potwierdzane jest ramką zwrotną. Brak otrzymania potwierdzenia może oznaczać, że w medium wystąpiła kolizja (tzn. dwie lub więcej stacji rozpoczęło jednoczesne nadawanie). W takim przypadku następuje ponowna próba uzyskania dostępu do medium i retransmisji ramki, przy czym odstęp losowy jest statystycznie zwiększany, tzn. jest wybierany losowo z szerszego przedziału. Oprócz DCF w sieciach 802.11 istnieje też inna metoda kontroli dostępu do nośnika o nazwie PCF (Point Coordination Function). Jest ona stosowana znacznie rzadziej niż DCF, opis jej działania można znaleźć np. w [3].

Ponieważ technologie bezprzewodowe często stosowane są w urządzeniach mobilnych, istotne jest zagadnienie minimalizacji poboru mocy przez układy interfejsów radiowych (zwłaszcza nadajnika). Dlatego w standardach IEEE 802.11 uwzględniony został tryb oszczędny (PS – Power Save), w którym stacja może wyłączyć swój interfejs radiowy na określony czas, a punkt dostępowy buforuje ramki przeznaczone dla tej stacji i w wysyłanych ramkach sygnalizacyjnych (beacon) umieszcza identyfikatory skojarzeń stacji, dla których posiada zabuforowane ramki. Stacja co pewien czas odbiera ramki sygnalizacyjne i jeżeli stwierdzi, że punkt dostępowy ma dla niej jakieś dane, to przechodzi do trybu aktywnego i wysyła do punktu dostępowego żądanie dostarczenia tych ramek.

Technologie warstwy fizycznej w sieciach Wi-Fi

Podstawowa różnica pomiędzy poszczególnymi standardami rodziny IEEE 802.11 zawarta jest w sposobie realizacji transmisji w warstwie fizycznej (PHY). Warstwa ta odpowiedzialna jest za wytworzenie sygnału radiowego zawierającego dane transmitowanej ramki oraz za odbiór tego sygnału i przekazanie odtworzonej po stronie odbiorczej ramki do warstwy łącza danych (MAC), która jest wspólna dla wszystkich wariantów warstwy fizycznej. Podobnie jak w przypadku sieci przewodowych Ethernet, na przestrzeni ostatnich lat powstawały kolejne standardy warstwy fizycznej 802.11 zapewniające coraz większą szybkość transmisji. Poniżej w zwięzły sposób przedstawiono zasady realizacji transmisji w poszczególnych standardach rodziny 802.11 [5].

IEEE 802.11

Pierwsza wersja standardu IEEE 802.11 została zatwierdzona w 1997 roku i definiowała trzy rodzaje warstwy fizycznej:

- transmisja radiowa w pasmie 2,4 GHz z widmem rozproszonym metodą przeskoków częstotliwości (FHSS – Frequency Hopping Spread Spectrum);

- transmisja radiowa w pasmie 2,4 GHz z widmem rozproszonym metodą rozpraszania sekwencją pseudolosową (DSSS – Direct Sequence Spread Spectrum);

- transmisja optyczna w rozproszonej podczerwieni z szybkością 1 Mb.

W przypadku transmisji radiowej z metodą FHSS pasmo częstotliwości od 2,402 GHz do 2,480 GHz (w niektórych regionach używany jest mniejszy fragment z tego pasma) podzielone jest na 79 kanałów o szerokości 1 MHz. Transmisja przełączana jest pomiędzy poszczególnymi kanałami według wybranej sekwencji losowej (każdy region ma zdefiniowane trzy sekwencje obejmujące kanały dopuszczone w nim do użytkowania). Przeskoki odbywają się przynajmniej 2,5 raza na sekundę i obejmują co najmniej 6 kanałów (6 MHz). W aktualnie wybranym kanale transmisja odbywa się z modulacją GFSK i szybkością kluczowania 1 Mbaud (milion symboli na sekundę). Zdefiniowane są warianty zawierające jeden oraz dwa symbole GFSK (symbol obejmuje parę częstotliwości). Ponieważ jeden bit wymaga jednego symbolu GFSK (po jednej częstotliwości dla każdej wartości bitu), szybkość transmisji wynosi odpowiednio 1 Mb/s lub 2 Mb/s.

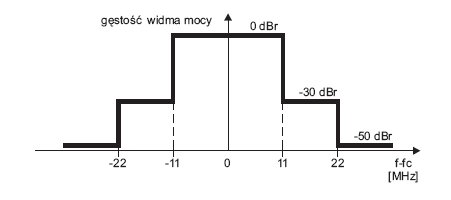

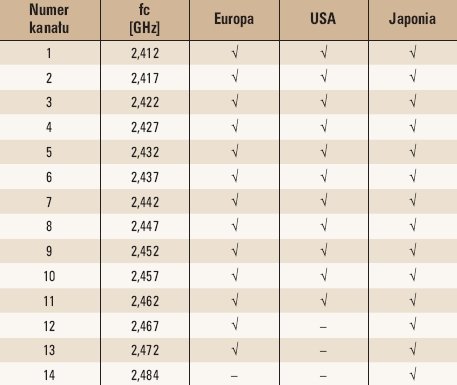

W transmisji radiowej z rozpraszaniem metodą DSSS strumień danych o szybkości 1 Mb/s lub 2 Mb/s jest rozpraszany widmowo poprzez wykonanie operacji XOR każdego wysyłanego bitu z sekwencją pseudolosową będącą 11-elementowym kodem Barkera. Uzyskany strumień o szybkości 11 Mc/s lub 22 Mc/s (chip/s oznacza element kodu Barkera) jest przesyłany z modulacją DBPSK (1 bit na symbol) w przypadku strumienia danych 1 Mb/s lub z modulacją DQPSK (2 bity na symbol) w przypadku strumienia danych 2 Mb/s. W obu przypadkach prędkość kluczowania wynosi 11 Mbaud, co wymaga do transmisji kanału o szerokości 22 MHz. W tabeli 1. zestawiono kanały częstotliwościowe dopuszczone w poszczególnych regionach do wykorzystania w transmisji z metodą DSSS. Parametr fc jest częstotliwością środkową danego kanału.

Zgodnie z regulacjami obowiązującymi w Europie (w Polsce jest to Rozporządzenie [6]) kanały te mogą być wykorzystane w szerokopasmowych systemach transmisji danych z maksymalną mocą promieniowania wynoszącą 100 mW EIRP. Na rysunku 5. przedstawiono wymaganą graniczną maskę widma dla pojedynczego kanału.

Ponieważ każdy kanał ma szerokość 22 MHz, prosta analiza prowadzi do wniosku, że w całym dostępnym pasmie istnieją tylko 3 całkowicie nienakładające się kanały częstotliwościowe. W artykule [7] przedstawiona została analiza wpływu nakładania się kanałów w pasmie 2,4 GHz dla wybranych standardów sieci 802.11.

Aktualna wersja standardu IEEE 802.11 [5] określa mechanizmy FHSS oraz transmisji optycznej w podczerwieni jako przestarzałe (obsolete) i mogące być usunięte w przyszłych edycjach standardu.

IEEE 802.11b

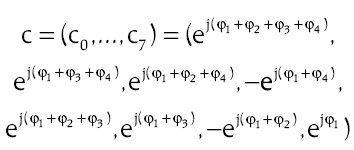

W 1999 r. został wydany standard IEEE 802.11b definiujący metody transmisji w pasmie 2,4 GHz z szybkościami 1 Mb/s, 2 Mb/s, 5,5 Mb/s oraz 11 Mb/s. Do transmisji wykorzystywane są kanały o szerokości 22 MHz przedstawione w tabeli 1. Transmisja z szybkościami 1 Mb/s oraz 2 Mb/s odbywa się zgodnie z trybem DSSS określonym w pierwotnym standardzie 802.11. Transmisja z szybkościami 5,5 Mb/s oraz 11 Mb/s realizowana jest także jako DSSS (określana w tym przypadku jako HR-DSSS – High Rate DSSS), przy czym do rozpraszania użyty został kod CCK (Complementary Code Keying), którego każdy symbol zawiera 8 elementów (tzw. chipy) i jest opisany zależnością:

gdzie:

φ1…φ4 – funkcje zależne od 8 lub 4 bitów przesyłanych danych.

Jak widać z powyższej zależności, poszczególne elementy wchodzące w skład symbolu kodu CCK określają odpowiednią fazę. Transmisja radiowa odbywa się z kluczowaniem fazy sygnału nośnej wybranego kanału (PSK – Phase Shift Keying) kolejnymi elementami symbolu kodu CCK. Kluczowanie odbywa się z szybkością 11 Mchip/s, co przy funkcjach φ zależnych od 8 bitów danych daje szybkość transmisji 11 Mb/s, a przy funkcjach φ zależnych od 4 bitów danych 5,5 Mb/s.

Oprócz kodu CCK, standard 802.11b definiuje też możliwość opcjonalnej transmisji z prędkościami 5,5 Mb/s oraz 11 Mb/s poprzez użycie binarnego pakietowego kodowania splotowego (PBCC – Packet Binary Convolutional Coding). Metoda ta w aktualnej wersji standardu została określona jako przestarzała i dlatego nie będzie tu szerzej omawiana.

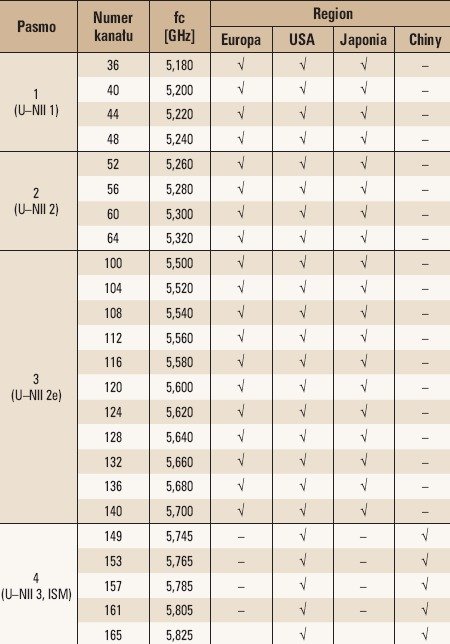

IEEE 802.11a

We wrześniu 1999 r. przedstawiony został standard IEEE 802.11a definiujący metody transmisji o szybkości do 54 Mb/s w pasmie 5 GHz. W transmisji wykorzystywanych jest do 24 kanałów o szerokości 20 MHz pogrupowanych w czterech pasmach. W tabeli 2. zestawiono kanały w pasmie 5 GHz wykorzystywane w standardzie 802.11a w poszczególnych regionach.

W porównaniu z pasmem 2,4 GHz kanały w pasmie 5 GHz nie nakładają się wzajemnie na siebie, dzięki czemu pojemność systemu mierzona liczbą działających sieci na wspólnym obszarze może być znacznie większa. Zgodnie z regulacjami obowiązującymi w Europie (w Polsce jest to Rozporządzenie [6]) w pasmach 1 i 2 dopuszcza się używanie urządzeń z mocą do 200 mW EIRP wyłącznie wewnątrz pomieszczeń. W pasmie 3 dopuszczalna moc wynosi 1W EIRP. We wszystkich pasmach stosowanych w Europie (pasma 1, 2, 3) urządzenia muszą być wyposażone w mechanizm automatycznego wyboru kanału DFS (Dynamic Frequency Selection) ze względu na możliwość wystąpienia konfliktu z systemami radiolokacyjnymi (chodzi tu głównie o radary meteorologiczne). Zastosowany mechanizm DFS powinien zapewniać jednakowe prawdopodobieństwo wyboru danego kanału spośród wszystkich dostępnych kanałów. Dlatego też urządzenia 802.11a przeznaczone na rynek europejski (np. punkty dostępowe) nie mają możliwości ręcznego wyboru kanału częstotliwościowego.

W standardzie 802.11a transmisja odbywa się z wykorzystaniem metody OFDM (Orthogonal Frequency Division Multiplexing) z 52 podnośnymi modulowanymi metodami BPSK, QPSK, 16QAM lub 64QAM. Omówienie metody OFDM zdecydowanie wykracza poza ramy niniejszego artykułu i jest dostępne w wielu pozycjach literatury poświęconych tej technice. Zwięzły opis metody tworzenia sygnału w standardzie 802.11a został też zamieszczony w [3]. W zależności od rodzaju modulacji oraz poziomu kodowania kanałowego (FEC – Forward Error Correction) w standardzie 802.11a dostępne są następujące szybkości transmisji: 6, 9, 12, 18, 24, 36, 48 oraz 54 Mb/s.

IEEE 802.11g

W roku 2003 został wydany standard IEEE 802.11g, w którym zawarto specyfikację warstwy fizycznej ERP (Extended Rate PHY) obejmującą następujące metody transmisji w pasmie 2,4GHz (pominięto metody określone w obecnej wersji standardu jako obsolete):

- ERP-DSSS – transmisja z szybkościami 1 Mb/s oraz 2 Mb/s poprzez rozpraszanie (zgodność z pierwotnym standardem 802.11);

- ERP-CCK – transmisja z szybkościami 5,5 Mb/s oraz 11 Mb/s poprzez rozpraszanie kodem CCK (zgodność z 802.11b);

- ERP-OFDM – transmisja z szybkościami 6, 9, 12, 18, 24, 36, 48 oraz 54 Mb/s wzorowana na standardzie 802.11a (OFDM).

Standard 802.11g do transmisji używa kanałów o szerokości 22 MHz takich samych jak wcześniejsze wersje standardu pracujące w pasmie 2,4 GHz (tab. 1.).

IEEE 802.11n

Standard IEEE 802.11n został zatwierdzony we wrześniu 2009 r. Definiuje on nowy format warstwy fizycznej, określony w specyfikacji jako HT PHY (High Throughput PHY). Oprócz trybów zgodności z poprzednio wymienionymi standardami 802.11, specyfikacja HT PHY wprowadza kolejne tryby transmisji o dużej szybkości (bazujące na metodzie OFDM), których zasadniczymi nowymi elementami są:

- wykorzystanie technologii transmisji wielodrogowej MIMO (Multiple Input – Multiple Output) w wariantach z dwoma, trzema lub czterema strumieniami przestrzennymi (spatial stream);

- wprowadzenie możliwości wykorzystania kanałów radiowych o szerokości 40 MHz;

- możliwość agregacji ramek w jedną większą ramkę w celu zmniejszenia narzutów związanych z osobnymi nagłówkami oraz osobną dla każdej ramki procedurą uzyskania dostępu do medium.

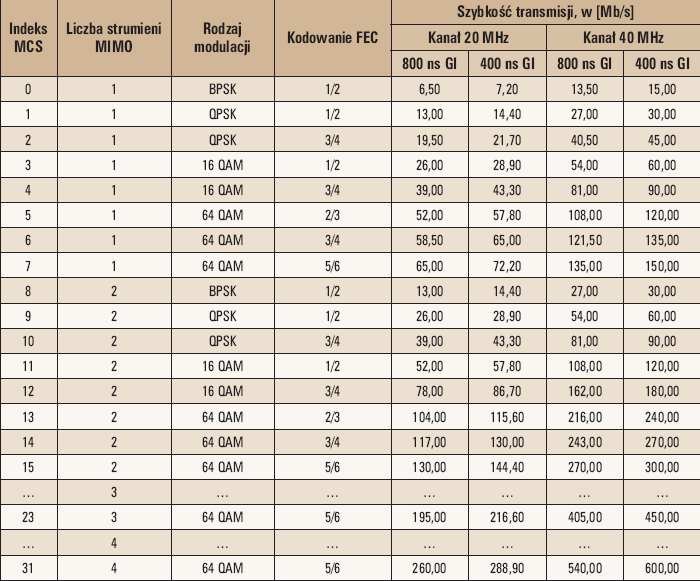

Poszczególne tryby transmisji w standardzie 802.11n oznaczane są indeksami MCS (Modulation and Coding Scheme). Każdy MCS określa liczbę wykorzystywanych strumieni przestrzennych, rodzaj modulacji oraz poziom kodowania kanałowego (FEC). Dodatkowo każdy MCS może być użyty w kanałach o szerokości 20 lub 40 MHz oraz z dwiema wartościami odstępu ochronnego GI (Guard Interval). W rezultacie daje to wiele możliwych do uzyskania szybkości transmisji, których część zestawiono w tabeli 3.

Najwyższa szybkość transmisji wynosi 600 Mb/s i osiągalna jest przy 4 strumieniach MIMO w kanale 40 MHz (MCS 31). Urządzenia 802.11n dostępne obecnie na rynku najczęściej realizują MIMO z dwoma lub trzema strumieniami i zapewniają szybkość transmisji do 300 (lub 450) Mb/s (w kanale 40 MHz) oraz do 144,4 (lub 216,60) Mb/s (w kanale 20 MHz).

W odróżnieniu od poprzednich standardów określających pasmo pracy (np. 802.11g 2,4 GHz; 802.11a – 5 GHz) urządzenia 802.11n mogą pracować zarówno w pasmie 2,4 GHz jak i 5 GHz. Jednak ze względu na małą szerokość pasma 2,4 GHz wykorzystanie kanałów o szerokości 40 MHz w tym pasmie jest w praktyce bardzo mocno ograniczone i mogą być one użyte pod warunkiem zastosowania mechanizmów wykrywających inne systemy radiowe i stosujących w takim przypadku osobną kontrolę dostępu dla każdej połówki 20 MHz.

IEEE 802.11ac

W grudniu 2013 r. został formalnie zatwierdzony standard IEEE 802.11ac, który wprowadził kolejny wariant warstwy fizycznej określony jako VHT PHY (Very High Throughput PHY) [8]. Rozszerzenia wprowadzone przez standard 802.11ac obejmują:

- kanały ciągłe o szerokościach 20 MHz, 40 MHz, 80 MHz, 160 MHz oraz nieciągłe 80+80 MHz;

- metody modulacji do 256QAM;

- tryby MIMO z maksymalnie ośmioma strumieniami przestrzennymi.

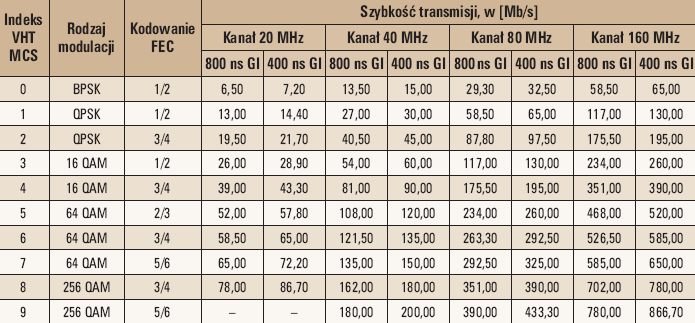

W tabeli 4. przedstawione zostały szybkości transmisji w warstwie VHT PHY dla pojedynczego strumienia przestrzennego (przy większej liczbie strumieni szybkości ulegają przemnożeniu przez liczbę strumieni).

Porównanie tabel 3. i 4. prowadzi do wniosku, że 802.11ac stanowi ewolucyjne rozszerzenie standardu 802.11n poprzez wprowadzenie kanałów 80 i 160 MHz oraz modulacji 256 QAM, a także większej liczby przestrzennych strumieni MIMO. Nowe tryby transmisji wprowadzone w standardzie 802.11ac mogą być wykorzystane tylko w pasmie 5 GHz.

Zagadnienia bezpieczeństwa w sieciach Wi-Fi

W sieciach Wi-Fi, podobnie jak w innych technologiach radiowych, fizyczna kontrola dostępu do nośnika transmisyjnego praktycznie nie jest możliwa. Każdy znajdując się w zasięgu działania sieci może rejestrować przesyłany w tej sieci sygnał radiowy w sposób praktycznie niewidoczny. Dlatego w takich sieciach szczególnie istotne są zagadnienia bezpieczeństwa obejmujące ochronę przesyłanych danych przed nieupoważnionym dostępem oraz kontrolę dostępu do sieci.

Już w pierwszej wersji standardu 802.11 został uwzględniony mechanizm WEP (Wire Equivalent Privacy) realizujący szyfrowanie przesyłanych danych oraz uwierzytelnienie użytkowników. Obie te operacje bazują na wspólnym kluczu skonfigurowanym we wszystkich urządzeniach (stacje użytkowników, punkty dostępowe). Wraz w biegiem czasu odkrywane były kolejne słabości mechanizmu WEP, a w 2004 roku zostały zaprezentowane metody ataków KoreKa oraz Arbaugha pozwalające na wyznaczenie klucza WEP w ciągu kilku-, kilkunastu minut na podstawie zarejestrowanych poniżej 500 000 ramek (w rzeczywistości w tym przypadku wystarczą fragmenty ramek zawierające tzw. wektory inicjujące IV). Po opublikowaniu tych metod mechanizm WEP stał się zupełnie nieskuteczny i pomimo iż jest on ze względów formalnych implementowany nawet w najnowszych urządzeniach, nie powinien być już wykorzystywany do zabezpieczania sieci Wi-Fi.

W czerwcu 2004 r. został zatwierdzony standard IEEE 802.11i stanowiący kompleksowy system zabezpieczenia sieci Wi-Fi obejmujący uwierzytelnianie, integralność oraz poufność danych. Szerzej jest on znany pod handlową nazwą WPA (Wi-Fi Protected Access) wykreowaną przez Wi-Fi Alliance. Od strony technicznej 802.11i zawiera dwa mechanizmy zabezpieczeń: TKIP oraz CCMP. TKIP (Temporal Key Integrity Protocol) stanowi modyfikację protokołu WEP (zachowany został ten sam generator szyfru RC4) głównie poprzez wprowadzenie generacji indywidualnego klucza szyfrującego dla każdej wysyłanej ramki. Z kolei CCMP (Counter-mode/CBC MAC Protocol) jest już zupełnie inną metodą, bazująca na algorytmie szyfrującym AES. Mechanizm CCMP określany jest w wielu przypadkach jako WPA2.

Standard IEEE 802.11i umożliwia wzajemne uwierzytelnienie użytkowników i sieci za pomocą serwera zawierającego bazę użytkowników (w praktyce jest to system uwierzytelniania na porcie 802.1x oraz serwer uwierzytelniający RADIUS). Dla mniej wymagających zastosowań zdefiniowano też wersje WPA ze współdzielonym kluczem (preshared key), niewymagające serwera Radius (oznaczane są one jako WPA-PSK lub WPA Personal).

Zagadnienia zabezpieczeń sieci Wi-Fi w rzeczywistości są dość złożone. Wiele szczegółów na ten temat można znaleźć w pracy [9]. Od strony praktycznej należy brać pod uwagę, że metoda WEP nie zapewnia aktualnie praktyczne żadnej ochrony i nie powinna być stosowana, pomimo iż jest ona implementowana nawet w najnowszych urządzeniach. Obecnie system WPA/WPA2 uznawany jest za bardzo skuteczne zabezpieczenie, jednak w przypadku wersji z kluczem współdzielonym (PSK) istnieje możliwość wyszukiwania wspólnego klucza poza systemem (off-line) na podstawie zarejestrowanych informacji znajdujących się w dwóch pierwszych ramkach wymienianych przy podłączaniu użytkownika do sieci. Ponieważ przeszukiwanie to może odbywać się z wykorzystaniem bardzo szybkich maszyn równoległych (w internecie można znaleźć oferty wyszukiwania klucza WPA-PSK na maszynach z kilkuset procesorami za stosunkowo niewielką opłatą) stosowane klucze PSK powinny stanowić losowe ciągi zawierające co najmniej 20 znaków (w tym znaki specjalne). W zastosowaniach profesjonalnych nie powinno się też korzystać z techniki WPS (Wi-Fi Protected Setup) służącej do automatycznej konfiguracji zabezpieczeń, ponieważ znalezione zostały w niej słabe punkty pozwalające nawet na odtworzenie klucza PSK (zwłaszcza na nieuaktualnionych urządzeniach lub na takich, dla których nie wydano poprawki zabezpieczającej przed wykrytymi podatnościami).

Specyfika zastosowania technologii Wi-Fi w komunikacji M2M

Technologie Wi-Fi pierwotnie przeznaczone były przede wszystkim do tworzenia lokalnych bezprzewodowych sieci komputerowych (WLAN). W odróżnieniu od technologii od podstaw przeznaczonych do komunikacji M2M (np. ZigBee) charakteryzowały się one znacznie większym poborem mocy i stosunkowo złożonym procesem nawiązywania połączenia. Jednak wraz z rozwojem energooszczędnych chipsetów, często zintegrowanych z mikrokontrolerami, Wi-Fi zaczyna być też coraz częściej obecne w zastosowaniach typu M2M. Sprzyja temu też rozwój systemów określanych jako Internet of Things (IoT), w których inteligentne czujniki i inne urządzenia komunikują się poprzez Internet. W takim przypadku ich wyposażenie w radiowe interfejsy Wi-Fi zapewnia im dostęp do internetu poprzez klasyczne punkty dostępowe bez konieczności budowania dedykowanych rozwiązań dostępowych.

W zakresie bezpośredniej komunikacji urządzeń (bez pośrednictwa punktu dostępowego) Wi-Fi Alliance wprowadziło specyfikację o nazwie Wi-Fi Direct. W stosunku do klasycznego trybu Ad-Hoc zapewnia ona w pełni automatyczną konfigurację połączenia (w tym obligatoryjnie zabezpieczenia WPA) oraz rozbudowane możliwości wykrywania urządzeń i dostępnych na nich usług.

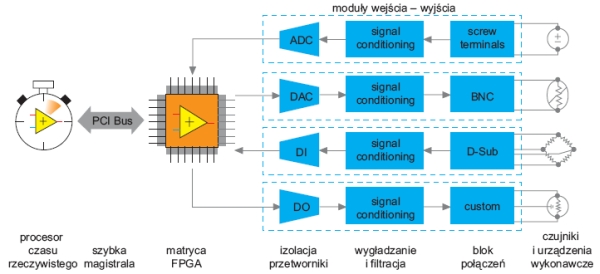

Przykładami interfejsów Wi-Fi przeznaczonych do zastosowań w systemach wbudowanych, IoT oraz komunikacji M2M są moduły firmy Bluegiga [10], oraz układy firmy Texas Instruments [11]. Są one dostępne zarówno w wersjach zawierających sam interfejs radiowy, przeznaczonych do zintegrowania z osobnymi systemami mikroprocesorowymi (dołączenie może odbywać się poprzez UART, SPI lub port SDIO), jak i w wersjach zintegrowanych z mikroprocesorem mogącym wykonywać program użytkownika. Dostępne jest dla nich wbudowane oprogramowanie implementujące m.in. stos TCP/IP i serwer HTTP. Wersje układów z mikroprocesorami udostępniają także porty GPIO, SPI, I2C, PWM oraz wejścia analogowe, co pozwala na bezpośrednie dołączenie do nich sensorów oraz układów wykonawczych i utworzenie inteligentnego modułu czujnikowego/sterującego o znikomym poborze mocy.

Podsumowanie

W artykule scharakteryzowane zostały technologie bezprzewodowej komunikacji cyfrowej bazujące na rodzinie standardów IEEE 802.11, rozpowszechnione pod handlową nazwą Wi-Fi. Obecnie są one praktycznie jedynym standardem używanym przy tworzeniu lokalnych bezprzewodowych sieci komputerowych (WLAN), a wraz z wdrażaniem systemów IoT (Internet of Things) odgrywają też coraz większą rolę w komunikacji typu M2M. Sprzyja temu też pojawianie się układów interfejsów Wi-Fi o zminimalizowanym poborze mocy.

Najnowsze technologie Wi-Fi pozwalają na uzyskiwanie szybkości transmisji nawet rzędu kilkuset Mb/s, jednak w zastosowaniach M2M zazwyczaj wystarczające są znacznie mniejsze szybkości. Należy też brać pod uwagę fakt, że w systemach Wi-Fi (podobnie jak w wielu innych standardach komunikacji radiowej) podawana prędkość jest maksymalną szybkością transmisji w łączu radiowym. Prędkość przesyłu danych dostępna dla użytkownika jest najczęściej co najmniej dwukrotnie mniejsza. Wynika to z zasad zarządzania dostępem do medium, przesyłania potwierdzeń transmisji każdej ramki oraz narzutów nagłówkowych.

Dostępne aktualnie moduły i układy scalone interfejsów Wi-Fi pozwalają na łatwą integrację tej technologii w systemach wbudowanych, a w połączeniu z powszechnie wykorzystywaną metodą dostępu do internetu poprzez punkty dostępowe Wi-Fi tworzy to szeroko dostępną technologię komunikacji typu M2M, w szczególności dla systemów typu Internet of Things.

Literatura

- http:// http://www.wi-fi.org

- http://standards.ieee.org/about/get/802/802.11.html

- Roshan P., Leary J.: Bezprzewodowe sieci LAN 802.11. Podstawy. Wydawnictwo PWN-MIKOM, Warszawa 2006.

- Zankiewicz A.: Architektura sieci TCP/IP i jej aplikacje w systemach automatyki i sterowania. Część 1. Architektura sieci i protokoły. Miesięcznik „elektro.info”, numer 7/8/2010, str. 36 41.

- IEEE Std 802.11 - 2012 (Revision of IEEE Std 802.11 – 2007).

- Rozporządzenie Ministra Transportu z dnia 3 lipca 2007r. w sprawie urządzeń radiowych nadawczych lub nadawczo-odbiorczych, które mogą być używane bez pozwolenia radiowego. Dziennik Ustaw Nr 138, Poz. 972.

- Zankiewicz A.: Susceptibility of IEEE 802.11n networks to adjacent-channel interference in the 2.4GHz ISM band. Przegląd Elektrotechniczny nr 9b/2012, str. 287-288.

- IEEE Std 802.11ac - 2013 (Amendment to IEEE Std 802.11 – 2012).

- Sankar K., Sundaralingam S., Balinsky A., Miller D.: Bezpieczeństwo sieci bezprzewodowych. PWN-MIKOM, Warszawa 2005.

- http://www.bluegiga.com/en-US/products/wifi-modules/

- http://www.ti.com/simplelinkwifi